Дополнительные нюансы настройки DMZ

Итак, теперь вы можете получить доступ к девайсу, например камере наблюдения, извне. Но как это сделать? Тут возникают дополнительные нюансы:

Нюанс 1 . У маршрутизатора должен быть внешний IP-адрес, к которому можно обратиться. Он называется «белый адрес». Это зависит от вашего провайдера. Некоторые предоставляют его сразу, другие – за дополнительную плату. Выяснить этот адрес можно у провайдера, либо он может быть указан на той же наклейке снизу девайса.

Нюанс 2 . Если вы добавляете в «демилитаризованную зону» компьютер, то у него должен быть статический IP-адрес, который вы и пропишете в описанной выше инструкции. Поэтому сначала назначьте ему постоянный адрес:

Зайдите в Свойства сетевых подключений, далее в настройки TCP/IP.

- Пропишите статический IP-адрес, который не пересекается с динамично назначаемыми адресами.

- Проверить, какие адреса назначаются динамически, можно на вкладке «Настройка DHCP» в интерфейсе роутера.

Например, если адрес маршрутизатора – 192.168.0.1, а диапазон DHCP начинается от 192.168.0.100, то для компьютера можно указать 192.168.0.25. В поле «Шлюз» необходимо отметить адрес маршрутизатора.

Нюанс 3 . В некоторых моделях роутеров нужно отключить опцию «Virtual Servers». Одновременно они работать не будут.

Теперь вы знаете всю информацию о DMZ. Если вы сделаете всё грамотно, то получите очень удобный инструментарий. Таким образом можно подключить небольшой сервер, даже разместить тестовый сайт

Помните о безопасности и используйте эту опцию «с умом», не открывая доступ к важному оборудованию

Что такое DMZ в роутере, для чего нужна, как правильно настроить

Всем привет! Сегодня мы поговорим про DMZ: что это в роутере, для чего функция нужна и как её настроить на разных маршрутизаторах. Чтобы не грузить вас тяжелыми понятиями, я лучше расскажу на примере — так будет проще понять. Представим себе, что у вас дома есть камера видеонаблюдения, которая подключена к сети маршрутизатора. Аналогично к ней же подключены все компьютеры, ноутбуки и другие сетевые устройства из дома.

Теперь представим, что вы хотите уехать в отпуск и при этом из интернета иметь доступ к камере, чтобы следить за тем, что происходит у вас в квартире или доме. Конечно, для этого нужно пробрасывать порт в настройках маршрутизатор, и чаще всего используется 80 или 8080 порты. Но что если данные порты уже используются в сети?

В таком случае можно попробовать поиграть с настройками Firewall, но можно сделать куда проще и настроить DMZ в роутере. Тогда в DMZ-host добавляется IP адрес камеры, и она становится доступной из интернета. При этом остальная локальная сеть все также остается закрытой, а вот все устройства добавленные в DMZ как раз остаются общедоступными.

Я думаю, теперь куда понятнее, что такое DMZ хост в роутере. DMZ или DeMilitarized Zone — это выделенный участок локальной сети, к которой открыт доступ для внешнего доступа. Не нужно путать данный сегмент с гостевой сетью, так как при данной функции идет доступ как из интернета, так и из локальной среды. Также для данной сети сразу открываются все возможные порты, поэтому все такие устройства должны сами отвечать за безопасность. Как вариант нужно хотя бы установить логин и пароль для камеры.

Текущие демилитаризованные зоны

- Аландские острова — Аландская конвенция 1921 года , которая была заключена после решения Лиги Наций в ответ на Аландский кризис , требует, чтобы финское правительство сохраняло территорию как демилитаризованную территорию.

- Остров Мартина Гарсиа — Договор о границе между Рио-де-ла-Плата 1973 года между Аргентиной и Уругваем установил, что остров останется под суверенитетом Аргентины, но может использоваться только как естественный заповедник флоры и фауны.

- Антарктика — Договор об Антарктике запрещает военную деятельность в Антарктике, такую как «создание военных баз и укреплений, проведение военных маневров, а также испытания любого типа оружия». Однако Договор предусматривает «использование военного персонала или оборудования для научных исследований или для любых других мирных целей».

- Сеута пограничный забор и Мелилья границы забор — это де — факто демилитаризованная зона существует между испанской территорией Сеута и Мелилья и Марокко . Ограждения по периметру обоих городов были построены испанскими и марокканскими властями, создав демилитаризованную зону между испанскими и марокканскими заборами.

- Зона безопасности долины Днестра — Созданная соглашением о прекращении огня, положившим конец войне в Приднестровье , миротворческая миссия Совместной контрольной комиссии осуществляет мониторинг демилитаризованной зоны, примерно очерчивающей Днестр между Молдовой и Приднестровьем .

- Наземная зона безопасности — демилитаризованная зона шириной 5 километров (3,1 мили) между Сербией и Косово была создана в соответствии с Кумановским соглашением после войны в Косово .

- Зона соглашения о демилитаризации Идлиба — Демилитаризованная зона протяженностью 15 км, созданная по соглашению между правительством России и Турции , отделяющая последний крупный опорный пункт сирийских повстанцев от территории, контролируемой сирийским правительством, во время гражданской войны в Сирии .

- Корейская демилитаризованная зона — Соглашение о перемирии в Корее создало демилитаризованную зону шириной 4 км (2,5 мили) между Северной Кореей и Южной Кореей после Корейской войны . В настоящее время это один из самых милитаризованных районов в мире, несмотря на название.

- Барьер Кувейт-Ирак — Совет Безопасности ООН одобрил создание демилитаризованной зоны между Ираком и Кувейтом в Резолюции 689 после войны в Персидском заливе . Хотя демилитаризованная зона больше не санкционирована советом, она продолжает существовать.

- Храм Преа Вихеар — Международный суд постановил создать «временную демилитаризованную зону» вокруг храма, на владение которой претендуют как Камбоджа, так и Таиланд .

- Синайский полуостров — Мирный договор между Египтом и Израилем устанавливает ограничение на количество сил, которые Египет может разместить на Синайском полуострове. Некоторые части полуострова в разной степени демилитаризованы, особенно в пределах 20–40 километров (12–25 миль) от Израиля . Израиль также согласился ограничить свои силы в пределах 3 км (1,9 мили) от египетской границы. Районы находятся под наблюдением Многонациональных сил и наблюдателей . Из-за мятежа на Синае все стороны согласились и призвали Египет направить в этот район большое количество вооруженных сил, включая танки и вертолеты, для борьбы с исламистскими группировками.

- Шпицберген — Соглашение о Шпицбергене 1920 года, признавшее суверенитет Норвегии над территорией, определило эту территорию как демилитаризованную.

- Судан — 10 км (6 миль) демилитаризованная зона вдоль Судана — Южный Судан границы.

- Буферная зона Организации Объединенных Наций на Кипре — Совет Безопасности Организации Объединенных Наций создал буферную зону, отделяющую самопровозглашенную, международно непризнанную Турецкую республику Северного Кипра от Республики Кипр . Он был санкционирован Резолюцией 186 и патрулируется Вооруженными силами Организации Объединенных Наций по поддержанию мира на Кипре .

- — Совет Безопасности ООН одобрила создание демилитаризованной зоны в части Израиля — оккупированной территории на Голанских высотах в Сирии в Резолюции 350 после войны Судного дня . Зона находится под наблюдением Сил Организации Объединенных Наций по наблюдению за разъединением .

- Временные силы Организации Объединенных Наций в Ливане — созданы Организацией Объединенных Наций после принятия резолюций и 426 Совета Безопасности для подтверждения ухода Израиля из Ливана, в который Израиль вторгся в 1978 году, для восстановления международного мира и безопасности и оказания помощи правительству Ливана в восстановлении. его эффективный авторитет в этой области.

Что такое DMZ в роутере и для чего нужна данная технология?

DMZ – это демилитаризованная зона между LAN и глобальной сетью, своеобразный буфер, сегмент сети, необходимый для корректного функционирования программ и сервисов, которым необходим постоянный доступ в интернет. К примеру, торрент-трекеров, мессенджеров или онлайн игр. Также DMZ в роутере поможет настроить камеру видеонаблюдения, к которой можно получить доступ по интернету.

Такая технология нужна, если компьютер соединен с интернетом не напрямую, а через маршрутизатор. При непосредственном подключении программы, использующие интернет, работают и без DMZ. Иногда вместо создания демилитаризованной зоны используют проброс портов маршрузитатора, но это часто бывает неудобно, а функция DMZ присутствует в большинстве современных роутеров и настраивать ее довольно просто.

При настроенном DMZ устройства, которым требуется доступ в интернет (компьютер с торрентом или онлайн-играми, либо видеокамера), становятся видны из внешней сети, как будто они соединены с глобальной сетью непосредственно. Для других девайсов в вашей домашней сети ничего не поменяется.

В общем, данная технология нужна для следующих целей:

- Для функционирования приложений, которым нужны открытые порты. Например, некоторые онлайн-игры. Такие программы встречаются редко, но все-таки бывают.

- Создание домашнего сервера, к примеру, игрового. В этом случае просто необходимо отделить сервер от других девайсов, находящихся в той же домашней сети, иначе к ним могут получить несанкционированный доступ другие пользователи глобальной сети, подключающиеся к вашему серверу.

- При игре по интернету на консолях, например, на XboX или PlayStation, также необходимы открытые порты. Иногда достаточно простой переадресации роутера, но иногда приходится прибегать и к DMZ.

Конфигурации DMZ

В зависимости от требований к безопасности, DMZ может организовываться одним, двумя или тремя файрволами.

Конфигурация с одним файрволом

Файл:DMZ network diagram 1 firewall.svg Схема с одним файрволом.

Простейшей (и наиболее распространённой) схемой является схема, в которой DMZ, внутренняя сеть и внешняя сеть подключаются к разным портам маршрутизатора (выступающего в роли файрвола), контролирующего соединения между сетями. Подобная схема проста в реализации, требует всего лишь одного дополнительного порта. Однако в случае взлома (или ошибки конфигурирования) маршрутизатора сеть оказывается уязвима напрямую из внешней сети.

Конфигурация с двумя файрволами

Файл:DMZ network diagram 2 firewall.svg Схема с двумя файрволами и общим соединением.

В конфигурации с двумя файрволами DMZ подключается к двум маршрутизаторам, один из которых ограничивает соединения из внешней сети в DMZ, а второй контролирует соединения из DMZ во внутреннюю сеть. Подобная схема позволяет минимизировать последствия взлома любого из файрволов или серверов, взаимодействующих с внешней сетью — до тех пор, пока не будет взломан внутренний файрвол, злоумышленник не будет иметь произвольного доступа к внутренней сети, а взлом внутреннего файрвола не возможен без взлома внешнего файрвола.

Схема с двумя файрволами может быть организована как с общим подключением (когда между внешним и внутренним файрволами есть соединение), так и с раздельным (когда сервера имеют два сетевых порта, один из которых связан с внешним файрволом, а второй с внутренним). В последнем случае прямое взаимодействие между внешним и внутренним файрволами отсутствует.

Конфигурация с тремя файрволами

Существует редкая конфигурация с тремя файрволами. В этой конфигурации первый из них принимает на себя запросы из внешней сети, второй контролирует сетевые подключения DMZ, а третий — контролирует соединения внутренней сети. В подобной конфигурации обычно DMZ и внутренняя сеть скрываются за NAT (трансляцией сетевых адресов).

Одной из ключевых особенностей DMZ является не только фильтрация трафика на внутреннем файрволе, но и требование обязательной сильной криптографии при взаимодействии между активным оборудованием внутренней сети и DMZ. В частности, не должно быть ситуаций, в которых возможна обработка запроса от сервера в DMZ без авторизации. В случае, если DMZ используется для обеспечения защиты информации внутри периметра от утечки изнутри, аналогичные требования предъявляются для обработки запросов пользователей из внутренней сети.

Настройка

Уверены, многие уже в достаточной мере осведомились о DMZ, что это простой и действенный способ обеспечить безопасность вашей компьютерной сети. Пользователи многоканальных интернет-роутеров могут сами оценить эту гениальную уловку для хакеров.

Всё, что требуется для настройки DMZ, это вывести одно устройство как локальную сеть, подключив его, соответственно, через отдельный шнур в свободное гнездо роутера, затем присвоить ему статичный IP-адрес, после чего активировать в окне DMZ и перезапустить устройство.

Перед всеми манипуляциями следует убедиться, что на всех устройствах установлены последние версии защиты. После этого вы можете свободно использовать эту хоть и простую, но эффективную защиту от посягательства на ваши личные данные.

В этой статье были кратко изложен3ы все самые важные факты о DMZ: что это такое, как оно работает, и, главное, его предназначение.

На данный момент я расскажу об очень полезной функции для тех, кто держит дома игровой сервер, либо необходимо открыть доступ к регистратору камер видео-наблюдения из внешней сети. Обычно, для этих целей обычно приходится пробрасывать порты, но временами можно столкнуться с рядом сложностей. Например, когда на на видео-регистраторе под веб-интерфейс употребляется порт 80 и поменять его нельзя, а на WiFi-роутере он тоже занят и прокинуть его не получится. Некоторые админы прибегают к перенаправлению с помощью файрвола. Но есть способ проще; просто добавить IP в специальную зону DMZ на роутере. После этого доступ к устройству из-вне будет открыт полностью. Давайте остановимся на этом подробнее.

Демилитаризованная зона; DMZ (DeMilitarized Zone) ; это особенный сектор локальной сети в который выводятся сервисы, к которым должен быть открыт полный доступ как из внутренней сети, так и из внешней. При всем этом личная сеть по-прежнему закрыта за роутером. Никаких различий в её работе не будет. А вот ДМЗ-хост теперь полностью доступен из Интернета и обеспечивает свою безопасность сам. Другими словами все его открытые порты видны из вне по белому; Ip-адресу

В случае с регистратором достаточно просто поменять использующийся по-умолчанию пароль, а вот если это игровой сервер, то стоит уделить особенное внимание настройкам межсетевого экрана

Настройка Демилитаризованной Зоны на роутере или модеме

Простые дешевенькие маршрутизаторы организовать полноценную Демилитаризованную Зону для целого сектора не могут, да от устройств этого класса такого и не требуется. Зато они позволяют вывести в неё только один из узлов сети, сделав из него DMZ-хост, открыв во внешнюю сеть все его доступные порты. А нам это и нужно! Как это сделать?

Запускаем браузер, вводим ip-адрес роутера (обычно это 192.168.1.1 или 192.168.0.1) и попадаем в веб-конфигуратор. А дальше необходимо в меню найти раздел DMZ;. У устройств от Asus ; это вкладка в разделе Интернет;:

На TP-Link ; это подпункт раздела Перенаправление; (Forwarding):

У роутеров D-Link эта функция находится в Межсетевом экране. На некоторых моделях, у Zyxel Keenetic например, она может быть расположена в параметрах NAT.

Способ следующих действий прост; необходимо включить функцию, поставив соответствующюю галочку.

Ниже будет поле, в которое необходимо ввести Ip-адрес сервера, компьютера или видео-регистратора, который мы выведем в ДМЗ.

Применяем функции. Готово!

В каких случаях используется DMZ

Учитывая открытость компьютера, метод считается довольно опасным, поэтому стоит использовать его, когда другие методы переадресации не дают нужного результата.

-

Для работы приложений, требующих открытие всех доступных портов. Таковых мало, но они встречаются.

Команда netstat -a позволяет узнать, какие порты (подключения) являются открытыми

- Хостинг домашнего сервера. Иногда нужно расположить общедоступный ресурс у себя дома, поэтому эта настройка будет незаменимой для отделения сервера от локальной сети.

- Использование игровых консолей. В большинстве моментов автоматическая настройка переадресации роутера позволяет использовать консоли для игры онлайн без дополнительных манипуляций. Но в некоторых случаях только DMZ даст желаемый эффект.

Настройка DMZ на роутере

Роутеры позволяют добавить в DMZ только одно устройство. Роутер должен получать «белый» IP-адрес. Только в этом случае будет возможен доступ к нему из глобальной сети. Информацию об этом можно получить у вашего интернет провайдера. Некоторые провайдеры бесплатно выдают внешний IP-адрес, но зачастую за эту услугу требуется дополнительная плата.

Установка статического IP-адреса

Добавить в DMZ можно только компьютер, имеющий статический IP-адрес. Поэтому первым делом меняем его. Для этого открываем свойства сетевого подключения и в настройках TCP/IP прописываем статический IP-адрес в диапазоне адресов вашей сети. Например, если у вашего роутера IP 192.168.0.1, то для компьютера можно указать 192.168.0.10. Маска подсети стандартная – 255.255.255.0. А в поле «Шлюз» нужно указать адрес вашего роутера.

Следует обратить внимание, что IP-адрес, заданный компьютеру не должен быть в диапазоне адресов, раздаваемых. На этом настройка компьютера завершена и можно переходить к настройкам роутера. На этом настройка компьютера завершена и можно переходить к настройкам роутера

На этом настройка компьютера завершена и можно переходить к настройкам роутера.

Настройка роутера

Первым делом DMZ на роутере нужно включить, поскольку по умолчанию она всегда отключена.

Находим соответствующий пункт меню в веб-интерфейсе устройства:

- На роутерах Asus нужная вкладка так и называется – DMZ.

- На роутерах TP-Link откройте пункт «Переадресация», а в нём будет подпункт DMZ.

- У D-Link ищите пункт «Межсетевой экран».

В любом случае на вкладке настроек нужно поставить галочку в поле «Включить». А рядом найти поле, которое называется «Адрес узла DMZ» или «Адрес видимой станции» (в зависимости от модели роутера могут быть другие варианты). В это поле вписываем статический адрес компьютера или другого устройства, которое нужно добавить в DMZ. В нашем случае это 192.168.0.10.

Сохраните настройки и перезапустите роутер. На этом всё: все порты на выбранном ПК открыты. Любая программа, которая использует входящие подключения, будет думать, что выходит в сеть напрямую. Все остальные программы будут работать в штатном режиме.

Ниже приведен пример настройки маршрутизатора с англоязычным интерфейсом.

Создание DMZ удобный способ упростить работу нужных программ, однако следует иметь в виду, что открытый доступ к ПК повышает риски сетевых атак и заражения вирусами.

Поэтому на устройстве, используемом в качестве узла DMZ, нужно обязательно установить файервол и антивирусную программу.

DMZ в роутере — это функция, которая позволяет открыть все внешние порты для конкретного IP из локальной сети роутера.

Обычно применяется для реализации удалённого доступа к конкретному устройству находящемуся за роутером. Особенно часто DMZ применяется для доступа из любой точки интернета к IP камерам или видеорегистратору, т.е. для видеонаблюдения.

Очень многие Wi_Fi роутеры имеют функцию предоставления доступа из внешней сети к устройствам в своей локальной сети (режим DMZ host, оно же exposed host). В этом режиме у устройства (компьютера, видеорегистратора, IP-камера, и т.д.) в локальной сети открыты все порты. Это не вполне соответствует каноническому определению DMZ, так как устройство с открытыми портами не отделяется от внутренней сети. То есть DMZ-хост может свободно подключиться к ресурсам во внутренней сети, в то время как соединения с внутренней сетью из канонического DMZ блокируются разделяющим их фаерволом, т.е. с точки зрения безопасности решение не самое лучшее. Следует помнить, что это всего один из способов организации доступа к устройству в другой локальной сети. Популярен ещё простой проброс портов. Его тоже поддерживает практически любой современный и не очень роутер. Но есть одно существенное отличие. С настройкой DMZ справится любой школьник, а вот проброс портов не так прост для человека, который делает подобное впервые.

DMZ — это комплексное решение, и теребуется несколько простых шагов для использования его. При реализации, к примеру, доступа из интернет к видеорегистратору требуется:

-

Ввести в настройках DMZ роутера IP видеорегистратора

Роутер должен получать от провайдера постоянный IP или должен использоваться DDNS

Почему для DMZ требуется именно постоянный IP адрес, и почему его можно заменить DDNS?

Видите как просто. В этом и есть удобство DMZ. Ещё одним плюсом является, возможность настройки маршрутизатора (роутера) не зная какой порт будет выбран для допустим видеорегистратора. И как следствие дальнейшая смена порта доступа, независимо от настроек маршрутизатора.

Хост DMZ

Некоторые домашние маршрутизаторы относятся к хосту DMZ , что во многих случаях на самом деле является неправильным . Хост DMZ домашнего маршрутизатора — это единственный адрес (например, IP-адрес) во внутренней сети, на который отправляется весь трафик, который иначе не перенаправляется на другие хосты LAN. По определению, это не настоящая DMZ (демилитаризованная зона), поскольку маршрутизатор сам по себе не отделяет хост от внутренней сети. То есть хост DMZ может подключаться к другим хостам во внутренней сети, тогда как хосты в реальной DMZ не могут подключаться к внутренней сети с помощью брандмауэра, который их разделяет, если брандмауэр не разрешает соединение.

Брандмауэр может разрешить это, если хост во внутренней сети сначала запрашивает соединение с хостом в DMZ. Хост DMZ не обеспечивает ни одного из преимуществ безопасности, которые предоставляет подсеть, и часто используется как простой метод переадресации всех портов на другое устройство межсетевого экрана / NAT . Эта тактика (создание узла DMZ) также используется с системами, которые не взаимодействуют должным образом с обычными правилами межсетевого экрана или NAT. Это может быть связано с тем, что правило пересылки невозможно сформулировать заранее (например, варьируя номера портов TCP или UDP, а не фиксированный номер или фиксированный диапазон). Это также используется для сетевых протоколов, для которых маршрутизатор не имеет программирования для обработки (

туннели

6in4 или GRE являются типичными примерами).

Настройка DMZ на роутере

Перед тем как приступить к основному процессу, желательно обратиться к провайдеру и удостовериться, что источник интернета получает «белый» IP-код. Это условие является значимым, так как при его неисполнении подход из глобальной среды не будет осуществляться.

Установка статического IP-адреса

Для того чтобы добиться желаемого результата, предварительно надо поменять на персональном компьютере статический адрес, иначе добавить DMZ будет невозможно. Следовательно, для этого нужно выполнить следующие манипуляции:

Для начала важно зайти в папку «сетевые подключения». Там же нужно найти раздел «соединение»

С помощью одного клика правой кнопки мыши стоит открыть «свойства».

После чего можно исправлять в регулировании протокола интернета TCP/IP показатели. Так, зная код интерфейса, придётся его указывать в поле под названием «шлюз».

Для строки «маска подсети» можно самостоятельно придумать номер.

- Номер для компьютера может быть составлен также из придуманного набора цифр.

- В завершение остаётся сохранить полученную информацию с помощью нажатия на клавиши «ок».

Таким образом, после регулировки ПК надо переходить к изменениям значений маршрутизатора.

Настройка роутера

Так как сама функция по умолчанию находится в отключённом состоянии, её необходимо включить. Для этого потребуется выполнение ниже указанных шагов в зависимости от модели устройства:

- Если у вас TP-Link, то надо открыть окно с названием «переадресация». Тогда, в нём вы сможете найти строку DMZ.

- В случае использования Asus, нужная вам вкладка имеет соответствующее наименование.

- D-Link отличается от предыдущих вариантов — раздел «межсетевой экран».

- После того как вы зашли в настройки, нужно отметить галочкой напротив «включить».

- Ниже вы сможете найти поле «ID—адрес DMZ узла». В каждой модели устройства данный аспект может именоваться разными вариациями. Например, возможно встретить «адрес видимой станции». Так или иначе, желательно ввести статический номер действующего оборудования.

- Теперь можно сохранить изменения и приступать к перезагрузке роутера. При этом остальные программы будут функционировать в изначальном режиме.

Однако, несмотря на то, что использование описываемой функции намного упрощает взаимодействие с необходимыми для вас программами, предоставляется открытый доступ к ПК. Это как не иначе означает о высокой вероятности сетевых атак. Следовательно, крайне рекомендуется дополнительно устанавливать антивирусные программы. К тому же на сегодняшний день пользователь может применять в этом деле альтернативу — UPNP. В целом её применение имеет тот же смысл, но возможностей она предоставляет больше.

Внешний вид и конструктивные особенности

Роутер Sercomm RV6699 оснащается белоснежным корпусом из пластика. Корпус имеет необычную сложную форму. Вверху на панели размещен фирменный логотип провайдера. Сверху расположено множество отверстий для вентиляции. Также тут присутствует 10 светодиодных индикаторов.

Практически все они горят синим или зеленым светом. Последний индикатор LOS может загореться красным цветом при отсутствии кабеля. Первые три лампочки отвечают за электрическое питание, GPON и статус. Сбоку на панелях производитель разместил вентиляционные каналы. На панели справа имеется кнопка для активации/деактивации адаптера Wi-Fi. Также можно активировать быстрое подключение по WPS. На задней панели традиционно расположены порты.

Полная победа над MGTS и роутером Sercomm RV6688 RV6699

Вот он красавец! Имеет 4 gigabit ethernet порта и подключается к сети GPON, дает интернет, телефон и ТВ.

Итак, постановка задачи:

1.Раздача интернета через второй роутер, без двойного NAT — так называемый режим bridge

2.Использование IP телефонии без аналогового телефона

Решения, которые есть в интернете:

1.Роутер средствами админки переводится в режим моста, 1,2,3 порт будут находиться в мосте с vlan интернета, доступ к роутеру возможен только через Wi-Fi,в котором уже нет интернета. По сути вся коробочка превращается в управляемый коммутатор и можно пользоваться только интернетом.

2.Есть описание, как узнать пароль от учетной записи телефонии.

Мое решение позволяет перенастроить «изнутри» Sercomm RV6688 таким образом, что:

Порт 1 — интернет

Порт 2 — телефония

Порт 3 — доступ к локальной сети и wifi

Подключаемся либо по wifi, либо в 3 порт. Получаем доступ к web админке роутера и блокируем TR-096, чтобы не слетали настройки, меняем логин и пароль на свои (как именно — легко ищется в интернете). На всех интерфейсах WAN указываем режим route и статические ip 0.0.0.0 и подсеть 255.255.255.0

Подключаемся к роутеру через ssh, указав ip 192.168.1.254 и логин с паролем, которые указали в п1

Используем уязвимость, введя команду traceroute ; /bin/sh и попадаем в busybox под учеткой с правами root

По умолчанию файловая система монтируется в режиме чтения. Правим:

mount -o remount +w /

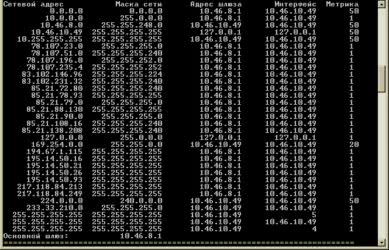

Далее вводим команду просмотра текущих настроек бриджа

Примечание: на картинке у меня уже убраны порты 1 и 2 (eth0.0 и eth1.0) из бриджа.

выполняем следующие команды:

brctl delif br0 eth0.0

brctl delif br0 eth1.0

brctl addbr brwan

brctl addif brwan eth0.0

brctl addif brwan rwan0.30

brctl addbr brsip

brctl addif brsip eth1.0

brctl addif brsip rwan1.10

ifconfig brwan up

ifconfig brsip up

Первыми brctl delif мы вытаскиваем физические порты из основного бриджа, далее создаем новые и подключаем нужные порты в бриджи. Запускаем их. После этого все должно уже работать.

Чтобы при перезагрузке роутера настройки не слетали, пишем команды в стартовый скрипт с указанием ожидания в 20 сек и ipv6 отключаем для большей стабильности работы:

Нажимаем i , вставляем код указанный ниже, нажимаем esc, вводим :wq и enter

brctl delif br0 eth0.0

brctl delif br0 eth1.0

brctl addbr brwan

brctl addif brwan eth0.0

brctl addif brwan rwan0.30

brctl addbr brsip

brctl addif brsip eth1.0

brctl addif brsip rwan1.10

ifconfig brwan up

ifconfig brsip up

echo 1 > /proc/sys/net/ipv6/conf/all/disable_ipv6

После этого можно перезагрузить роутер.

Информация выложена в ознакомительных целях, все действия вы совершаете на свой страх и риск.

Статья будет полезна тем, кто мечтал о расширении функционала данного роутера. К примеру у меня городской московский номер и бот скайпа подключены к моему серверу телефонии,бабушка, уезжая на дачу в Калужскую область, абсолютно бесплатно разговаривает с подругами в Москве, принимает skype звонки от родственников на ip телефон.

Для корпоративного сегмента — возможность избавиться от аналогового телефона и наслаждаться удобствами ip телефонии.

Найдены возможные дубликаты

Теперь поставят заплатку и привет

Привет! А можно про «К примеру у меня городской московский номер и бот скайпа подключены к моему серверу телефонии,бабушка, уезжая на дачу в Калужскую область, абсолютно бесплатно разговаривает с подругами в Москве, принимает skype звонки от родственников на ip телефон» более подробно рассказать? Очень интересна реализация, так как родственники тоже катаются и подробный гайд был бы очень актуален.

Подскажите а как работать с тв после перевода в мост. Если подключать к приставку к роутеру за ont то она получает ip адрес 192.168.x.x если подключать к ont то вообще не получает.

на моем ван порта нет. можно переназначить лан под ван ,если да, то как??

привет, в теории да. Поднимается отдельный влан, ему ip, максардинг и фаервол. Но не проще купить полноценный роутер?

@konaman, подскажите пожалуйста, а что делать если /etc/rcS находится в Read-Only и :wq не помогает?

какая модель и какая версия прошивки?

mount -o remount,rw /

… и это его брикнуло. Сейчас вот новый пришёл, но там та же проблема с read-only. RV6699, sc3.3.42

После создания бриджа IP адрес может таки не прилететь на интерфейс подключенный в бридж со стороны пользователя, что у меня и произошло. В моём случае дело оказалось в привязке MAC адреса к IP со стороны МГТС. Пришлось не только менять MAC адрес порта моего Mikrotika (после это IP так и не прилетал) но и поменять MAC адрес оптоволоконного интерфейса включённого в бридж на произвольный. После этого всё заработало! Ну и в скрипт это надо добавить после SLEEP 20S перед остальными командами.

ifconfig rwan0.3 down

ifconfig rwan0.3 hw ether 11:11:33:33:77:77

Настройка DMZ Хоста На Роутере за 5 Минут

В этой статье я расскажу, что такое DMZ хост или сервер на роутере. А также как открыть порты с помощью функции DMZ. Раз вы уже читаете эту статью, то наверняка вы уже знаете, что такое виртуальный сервер и для чего это нужно делать. Если нет, то читаем тут.

Если коротко — то открыть порт на роутере нужно в том случае, когда вы с компьютера обмениваетесь файлами с другими пользователями интернета. Например, для работы запущенного на домашнем ПК FTP-сервера, либо торрент-клиента, либо сетевой игры.

В этой статье мы научимся открывать сразу все порты при помощи так называемого DMZ-хоста на примере роутеров TP-Link, Asus, Zyxel Keenetic и Tenda

DMZ — что это в роутере?

DMZ («демилиторизованная зона») — это технология, с помощью которой можно открыть абсолютно все порты на одном конкретном устройстве

Как использовать сервер DMZ на маршрутизаторе?

С помощью описанного выше методы мы с помощью роутера открываем лишь один порт для одного устройства в сети. Через DMZ-хост можно открыть сразу несколько портов.

Однако, делать это нужно лишь в крайних случаях, так как в таком случае устройство оказывается абсолютно открытым для доступа из интернета.

Однако иногда это делать необходимо, например, для настроек просмотра камер видеонаблюдения, подключенных через регистратор, или для организации игрового сервера.

Приведу пример — часто при подключении регистратора видеонаблюдения по умолчанию используется порт 80 и поменять его в настройках просто невозможно. В то же самое время на маршрутизаторе этот порт также занят и перенаправить его не получится. В этом случае на помощь приходит DMZ-хост на роутере.

Виртуальный сервер DMZ на роутере Tenda

В wifi роутерах Tenda функция открытия портов называется «Виртуальный сервер». В админке ее можно найти в разделе «Дополнительные настройки — Виртуальный сервер»

Но сначала необходимо назначить статический IP адрес для компьютера, на который вы хотите сделать перенаправление портов, иначе при следующем включении по DHCP роутер может присвоить ему другой адрес и все наши настройки собьются. Как это сделать, читайте тут.

Когда за компьютером зарезервирован определенный адрес, вписываем его в разделе «Виртуальный сервер» в ячейке «Внутренний IP адрес».

И далее заполняем:

- Порт локальной сети — выбираем из списка наиболее подходящий под наши нужды из выпадающего списка — ftp, http, pop3, SMTP и так далее…

- WAN порт — указываем тот же, что и в предыдущем случае

- Протокол — ставим TCP&UDP

И нажимаем кнопку «Добавить»

После сохранения настроек, порт через роутер Tenda откроется и мы сможем без проблем предоставить доступ из интернета к тем или иным ресурсам на компьютере.

Активация DMZ хоста на wifi роутере Tenda находится в «Дополнительных настройках». Здесь все просто — переводим тумблер во включенное положение и вписываем IP адрес компьютера или иного устройства, на котором мы хотим открыть все порты

Настройка DMZ на роутере TP-Link

Функция DMZ на роутере TP-Link в новой версии веб-интерфейса находится в «Дополнительных настройках» в разделе «NAT переадресация — DMZ». Здесь все просто — включаем его галочкой и указываем IP адрес компьютера, на котором откроются все порты.

Настройка DMZ Zyxel Keenetic

На роутере Zyxel Keenetic тоже имеется подобная функция, но она не называется DMZ, а скрыта в разделе «Безопасность — Межсетевой экран».

Сначала выбираем здесь тип сети, в которую хотим разрешить доступ — это Home Network (Домашняя сеть) И далее нажимаем на кнопку «Добавить правило»

Далее оставляем все по умолчанию, кроме одного пункта — «IP адрес назначения». Здесь нужно выбрать «Один» и в текстовом поле написать IP адрес компьютера, на котором надо открыть все порты

Обратите внимание, что в графе «Протокол» сейчас выбираем TCP

Делаем все, как на картинке ниже:

И жмем на кнопку «Сохранить». После этого добавляем еще одно правило — точно такое же, только для протокола «UDP». В итоге должна получиться вот такая картина

На обновленной линейке Keenetic DMZ настраивается тоже в рубрике «Межсетевой экран». Жмем тут «Добавить правило»

Включаем его галочкой и прописываем все то же самое, как и в старой версии Zyxel

Для расширения кругозора также советую прочитать инструкцию от компании Зайксель.

по настройке DMZ Host на маршрутизаторе

Если статья помогла, то в благодарность прошу сделать 3 простые вещи:

- Подписаться на наш канал

- Отправить ссылку на публикацию к себе на стену в социальной сети по кнопке выше