Доступные способы взломать чужой профиль

Если пользователи ищут способ, как взломать чужую страницу в ВК (В Контакте) бесплатно, то пытаются обойтись подручными инструментами.

#1 Ручной подбор пассворда

Хороший пароль, состоящий из случайных букв, цифр и символов, взломать практически невозможно, но пользователи редко используют такие пассворды. Если вскрыть чужую страницу «В Контакте» пытается человек из близкого окружения, то, как правило, пароль подбирается за несколько часов. Для этого перебираются даты, номера телефонов и имена близких людей в разных написаниях и сочетаниях. Задача облегчается, если владелец атакуемого профиля использует один пароль на разных сайтах.

#2 Сохранение пассворда на гостевом ПК

Для этого приглашают владельца нужного аккаунта в гости и предлагают авторизоваться с компьютера. Для надёжности устанавливают программы, сохраняющие все данные, которые вводятся с клавиатуры.

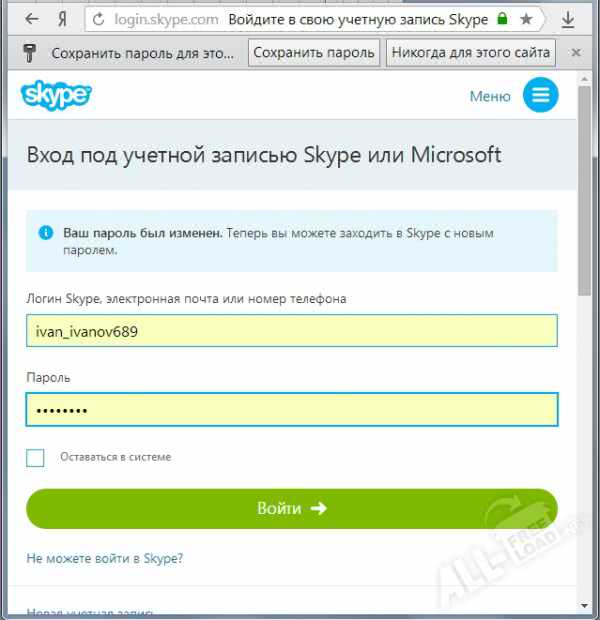

#3 «Восстановление» утерянного пароля

Сложный, но надёжный способ взломать ВК другого человека — это получить доступ к электронной почте владельца профиля. Дополнительно должна быть возможность прочитать смс с телефона владельца или информация о старых логине, пароле и электронной почте.

Для взлома потребуется:

На стартовой странице кликнуть «Забыли пароль».

Ввести украденную электронную почту.

- Подтвердить кодом из смс.

- Вести новый пассворд.

При таком подходе владельцу аккаунта будет сложно вернуть себе профиль, так как утеряна электронная почта.

Как взломать страницу в Вк через телефон?

Как вскрыть страницу в Вконтакте, используя мобильный телефон? Это один из самых немудрёных способов, ведь он не требует размышлений о том, какую кличку носил первый питомец вашего знакомого, или скачивания различных прог. Конечно, и в нём есть загвоздка: порой непросто заполучить чужой телефон в свои руки. Сделать это можно, сказав, что вам необходимо мобильное устройство человека, чтобы позвонить или использовать скаченное им приложение (после проделанной работы не забудьте удалить SMS о смене пароля).

Также с телефона возможно:

- Заполучить доступ к облачным хранилищам информации, где хранятся пароли, используемые пользователем. С таким источником данных взлом чужого аккаунта не станет проблемным.

- Проникнуть в профиль человека с помощью установки на его мобильное устройство, специальных шпионских программ, предоставляющих доступ к информации о том, какие логины и пароли использовал пользователь. Это достаточно надёжный способ, ведь большинство людей даже не задумываются об установке антишпионской защиты.

Но просто зная номер жертвы, вы сможете заполучить доступ к его аккаунту, ведь мобильный номер зачастую является логином.

Как взломать чужую страницу «ВКонтакте»

Существуют различные способы взлома чужой страницы «ВК». В материале расскажем о самых простых и доступных.

Подбор пароля от страницы «ВКонтакте»

- Использование ручного перебора подразумевает поиск не сложного пароля, содержащего личные данные. К примеру, фамилия пользователя, дата его рождения и так далее. Всю информацию можно найти на страничке «ВК».

- Использование автоматического перебора подразумевает применение специальных программ. В интернете такого софта довольно много. В приложениях есть база часто применяемых паролей. Используя программы, можно подобрать код, но времени это может занять немало.

Учитывайте, чтобы вашу страницу не могли взломать, используйте генераторы паролей. Они создают такие комбинации цифр и букв, которые встречаются очень редко. Это поможет максимально защитить собственный аккаунт.

Кража логина и пароля фишинговым сайтом

Практически все популярные ресурсы, хранящие информацию о пользователях, имеют фишинговых двойников. Такие сайты являются копией главной странички ресурса, который они копируют. Злоумышленники пользуются ими так:

- Вы заходите на копию сайта, являющегося мошенническим, с доменным адресом похожим на настоящий сайт. К примеру, с «ВК» фишинговым может быть ресурс, имеющий адрес: vkk.ru либо vvk.com.

- Вы думаете, что находитесь в «ВК» и указываете собственный логин и пароль.

- Информация отправляется мошенникам, и они используют полученные данные в своих целях.

Для мошенника есть лишь одна сложность – завлечь пользователя на ресурс. Для этого они заражают ваш компьютер вирусом, изменяющим файл hosts в Windows. Вы хотите попасть в соцсеть «ВКонтакте», но вирус отправляет вас на фишинговый сайт.

Также злоумышленники часто размещают в сети различные баннеры и гиперссылки на фишинговые ресурсы. Кликнув по ним, вы можете случайно, не задумываясь, ввести собственные данные.

Чтобы не попасться на уловки мошенников, необходимо устанавливать на ПК хорошую антивирусную программу. Также будьте внимательны и не кликайте по не понятным ссылкам

Обращайте внимание на адрес сайта, прежде чем ввести свои данные

Взлом страницы «ВКонтакте» при помощи «трояна»

Сегодня сложно найти человека, много проводящего времени в интернете, никогда не сталкивающегося с вирусом под названием «троян». Это вредоносная программа, ворующая информацию с ПК пользователей. Она действует незаметно. Попасть такой вирус на компьютер может после установки любой программы с интернета на компьютер. Далее она работает в фоновом режиме, никак себя не проявляя. Такой вирус отсылает на сервер мошенников вводимую вами личную информацию на определенном сайте. Часто «Трояны» похищают логин и пароль от «ВК».

Если вы не хотите попасться на уловки злоумышленников, нужно установить хороший антивирус и своевременно проверять систему на присутствие «Троянов».

Взлом мобильного телефона

Сегодня большинство пользователей заходит на сайт «ВК», используя мобильные телефоны. Это позволяет злоумышленникам легко взломать аккаунт соцсети. Хакеру только нужно получить доступ к мобильному устройству, и он легко взломает страничку «ВК». Для этого используются различные приложения, отслеживающие телефон либо смартфон. Например, такие программы: Spy Phone Gold и Mobile Spy.

Метод подделки DNS

Этот способ работает, только если вы с хакером будете находиться в одной сети. Хакер без проблем создаст фейковую страничку для ввода данных, и он получит личную информацию, введенную вами. После злоумышленник взломает страницу «ВК».

Старайтесь всегда обращать внимание на адреса ресурсов, где вводите свои данные и не загружайте файлы с неизвестных источников. Тогда ваш профиль «ВК» не смогут взломать

Зачем взламывать игры

Для взлома игрушек существует множество причин. Конечно, основная – это не платить деньги за доступ к игровым возможностям, применять разнообразные бонусы, которые обычно по усмотрению разработчиков должны быть оплачены. При этом фишки, доступные пользователям за деньги, могут быть следующими:

- Отключить навязчивую рекламу. Проблема многих игр – это постоянно выскакивающие рекламные объявления, мешающие наслаждаться игровым процессом.

- Прибавить ресурсы. В играх часто встречается ситуация, когда игроку дается определенное количество энергии/жизней/ресурсов, а все остальное либо тяжело зарабатывается путем игры, либо покупается за деньги.

- Прокачивание героя. При помощи взлома можно совершенно бесплатно прокачать навыки своего персонажа, а также открыть для него боевые улучшения, получить доступ к новым видам оружия и брони.

- Визуально изменить игру. Обычно игрокам предоставляются стандартные фоны локаций и внешнего облика героя. Взломав игру, можно получить доступ к различным игровым пейзажам и скинам главного героя.

Взломать можно любую игру, как с режимом онлайн, так и без него. В случае оффлайн игр действовать будет проще, потому что разработчики не смогут отслеживать нелегальные действия человека. При взламывании онлайн-игр присутствует риск – если разработчики заметят подозрительную активность, аккаунт взломщика могут заблокировать навсегда. Стоит учитывать, что все действия, совершаемые игроком в онлайн-играх, записываются на серверы и регулярно мониторятся системой.

Что делать, если взломали страницу

Если по каким-либо причинам вы потеряли контроль над своей страничкой в Одноклассниках, попробуйте восстановить ее при помощи номера телефона или электронной почты.

Делается это так:

- Откройте сайт ok.ru и нажмите на надпись «Забыли пароль».

- Выберите способ восстановления доступа (у нас это будет номер телефона).

- Введите номер телефона (страна определится автоматически) и нажмите на «Искать».

- Далее жмем «Отправить код».

- На указанный номер придет код подтверждения. Введите его в поле в следующем окне и нажмите «Подтвердить».

- Теперь нам осталось лишь ввести новый пароль и страничка будет снова нашей.

Хакеры находят секретные данные в JavaScript-файлах

- Для отладочных целей.

- Для целей локальной разработки.

- В виде комментариев, предназначенных для тех, кто будет поддерживать проект позже.

meggf

▍Что делать?

- Минифицируйте код. Благодаря этому код обфусцируется. Подобная обработка кода обратима, но благодаря ей можно обойти многие автоматические сканеры, что уменьшает потенциальные возможности атаки.

- Оставляйте в коде только абсолютный минимум ключей и путей к API. В то время как без некоторых из них обойтись не получится, о большинстве из них сказать того же самого нельзя. Оставляйте в коде только те ключи, которым совершенно необходимо в нём присутствовать.

- Понизьте разрешения, связанные с ключами, до абсолютного минимума. Если вспомнить пример с сервисом картографической информации, то можно сказать, что ключи должны быть такими, чтобы с их помощью можно было бы делать только то, для чего они предназначены, и чтобы пользоваться ими можно было бы только там, где они должны использоваться. Удостоверьтесь в том, что эти ключи нельзя использовать для атаки на систему.

- Используйте те же инструменты для автоматического сканирования кода, которые используют хакеры. Включайте их в системы непрерывной интеграции. Особенно это касается средств для поиска строковых паттернов, которые работают очень быстро. Используйте простые инструменты вроде или для поиска строк. Такая проверка кода сродни тестам. Она позволяет убедиться в том, что разработчики не оставляют в коде дыр, которыми может воспользоваться злоумышленник для взлома системы.

- Внедрите у себя практику код-ревью. Всегда полезно, когда кто-то проверяет ваш код. Все автоматические сканеры мира не способны выявить 100% возможных проблем. Код-ревью — это отличный способ повышения качества и защищённости кода.

Другие варианты как взломать ВКонтакт онлайн

Для взлома страницы ВКонтакте онлайн можно воспользоваться специальными программами для брут-форс атаки. Такие программы подбирают пароль к учетной записи, обходя ограничения системы защиты. Единственная проблема – при пароле достаточной сложности для достижения результата требуются годы.

Более эффективным окажется создание фишингового сайта, при заходе на который пользователю будет предложено ввести логин и пароль. Достаточно зарегистрировать домен, например, вида ru-id123456.com и создать на нем страницу с адресом vkontakte.ru-id123456.com (на первый взгляд подмену адреса заметит не каждый). Остается лишь отправить ссылку на нее жертве с просьбой оценить фото, ознакомиться с коммерческим предложением и т.д. Единственная задача – сделать дизайн как можно более похожим на VK и сохранить введенные данные.

Если пользователь использует подтверждение входа с отпраВКой СМС на мобильный номер, защищает свои устройства (ПК, смартфон и др.) антивирусными и антишпионскими программами, использует генераторы сложных паролей и не открывает все предложенные ссылки, взломать его страницу ВКонтакте собственными силами вряд ли удастся.

- https://itexsal.com/vzlom-vk-onlayn-na-pk-ili-android-besplatno-bez-sms-i-bez-programm/

- https://vzlomhack.ru/

- https://free-info-vk.com/

6. Взлом MySQL

Если у нас есть доступ к файловой системе, то получение пароля от MySQL это дело техники.

Описанным выше способом (анализ виртуальных хостов и просмотр содержимого папок сайтов) находим адрес phpMyAdmin. Но phpMyAdmin может и отсутствовать — ничего страшного, можно работать с базой данных через консоль.

Самое главное, это проанализировать исходный код сайтов и найти там учётные данные. Чтобы упростить эту задачу, можно искать по содержимому файлов, особое внимание следует обратить таким строкам как:

- date_default_timezone_set

- mysqli_connect

- mysqli_query

- mysql_connect

- mysql_query

А также файлам с говорящими названиями, например, connectdb.php.

Weevely имеет команду для подключения к MySQL из командной строки:

:sql_console -user ПОЛЬЗОВАТЕЛЬ -passwd ПАРОЛЬ -host localhost

Либо если MySQL разрешает удалённые подключения, можно подсоединиться к хосту напрямую:

mysql -u ПОЛЬЗОВАТЕЛЬ -pПАРОЛЬ -h IP_СЕРВЕРА

Там внутри можно посмотреть базы данных:

show databases;

Там же можно посмотреть таблицы в базе данных и содержимое таблиц.

Рекомендуется:

- Изучение MySQL / MariaDB для начинающих

- 20 команд MySQL (mysqladmin) для администратора базы данных в Linux

Если нужно сделать дамп всех баз данных для скачивания, то это делается командой:

mysqldump -u ПОЛЬЗОВАТЕЛЬ -pПАРОЛЬ --all-databases > all-databases.sql

Между опцией -p и ПАРОЛЕМ нет пробела — иначе появляется ошибка.

Как защититься от взломов – FAQ проблематики

не побуждение к действиям, а лишь ознакомительная информация в рамках нашего проекта.

-

Делайте сложный пароль.

Такое решение избавит вас от попыток шаблонного подбора комбинаций ручным или автоматизированным методами. Не дублируйте пароли на почтовом ящике и в социалке – это распространённая ошибка новичков. Если человек увидит в контактной информации почтовый ящик, взломать его будет куда проще в силу меньшего внимания защищенности системы.

-

Не загружайте/устанавливайте сомнительный софт.

Просмотр гостей, офлайн-режим – все эти фишки могут требовать от человека ввода личных данных в «левые» формы. Лучше остаться без пары приколов, нежели потерять доступ к личной информации, либо стать жертвой вымогательств со стороны мошенников.

- Не переходите по внешним ссылкам.

Мы говорим о фишинговых сайтах и различных зеркалах, которые преподносятся пользователям в качестве альтернативных путей попадания на сайт социальной сети (особо актуально для жителей других стран). Легче воспользоваться VPN-сервисом/расширением, сменив свою геолокацию на необходимую для входа в ВК.

-

Используйте антивирусы.

Стандартным Windows Defender здесь не обойтись, ибо данный продукт на Windows 8 и выше является бесплатной альтернативой, и только частично защищает ОС от внедрения троянов и прочего вредоносного программного обеспечения. Обратитесь к Касперский, доктору Вебу, Авасту и прочим утилитам, находящимся на постоянном слуху + имеющих положительные отзывы по работоспособности и уровню защиты.

-

Используйте двухэтапную авторизацию.

Приемлемо для схем взлома, где хакер не использует напрямую ваш мобильник, либо там нет настройки переадресации. О настройке поговорим чуть ниже.

Если в качестве инструмента для посещения сайтов используется компьютер знакомых/друзей, оговоренные правила тем более не стоит упускать из виду, ибо 30%+ похищений личных данных случаются именно с чужих устройств. Когда человек находится в гостях у друзей, беспечно относящихся к защите своих ОС, или на работе, используя зеркала с целью обхода блокировок официального сайта ВК начальством, вероятность попасть на удочку мошенников значительно увеличивается.

Как настроить двойную авторизацию:

- Заходим на страничку, переходим в раздел настроек, выбираем общую вкладку, и нажимаем ссылку по безопасности страницы. Напротив, пункта «Подтверждение входа» будет расположена кнопка подключения.

Активируемый функционал позволит усилить защиту страницы, добавив помимо указания логина/пароля, ввод кода из СМС на телефон мобильного. Для активации возможности введите комбинацию из СМС.

Получить код можно 2 путями – через бесплатное сообщение или путем специального приложения для смартфона, которое можно установить из Google Play. Для функционирования второго потребуется доступ в интернет, потому, отталкивайтесь от собственных предпочтений и возможностей.

При авторизации можно запоминать браузер, что облегчит процедуру входа из дома. При попытке посетить страницу из другого места/устройства, будет показано всплывающее сообщение с исчерпывающей информацией.

Соблюдая все оговоренные правила одновременно, вероятность того, что мошенники сумеют взломать страницу ВК, зная номер телефона или прочие данные, значительно снизится. Если же вы хотите подшутить над друзьями, то куда проще попросить близких раздобыть учетные данные, нежели тратить деньги, время и нервы на взлом с нуля.

Как понять, что страница ВК была взломана?

Стоит заметить, что сервис «ВКонтакте» тоже не стоит на месте в плане защиты своих пользователей. Здесь постоянно улучшаются и дополняются имеющиеся методы борьбы со взломами. Сюда можно отнести, например, специальные оповещения, которые пользователь получает, если системой была замечена попытка входа с неизвестного устройства.

Удобнее всего подобные оповещения работают на мобильных устройствах (на телефонах и планшетах), которые пользователь всегда имеет при себе. После получения оповещения он может быстро зайти на свой аккаунт и принять все необходимые меры по его защите.

Как подобрать пароль к странице ВК?

Если злоумышленник знает телефон или электронную почту, на которую регистрировался аккаунт пользователя, это означает, что он уже знает логин для входа и ему остается только узнать пароль. Это еще проще, если взломщик знает владельца страницы лично, так как он может просто угадать пароль, ориентируясь на ту информацию, которая ему известна о человеке.

Также стоит отметить, что отдельные пользователи часто просто предоставляют подобную информацию (включая почту или телефон) на своей же странице ВК, заполняя профиль. Именно поэтому рекомендуется завести отдельную почту или телефонный номер для страницы ВК, о которых не будут знать даже знакомые.

Если злоумышленник не может самостоятельно узнать пароль, он может просто начать перебирать его. Как правило, сначала может использоваться ручной перебор по всем самым популярным сочетаниям, а также различные комбинации, связанные с фамилией и именем, а также с датой рождения. Все эти данные могут находиться на самой странице.

Существуют также и автоматические способы подбора пароля, для которых используются отдельные программы. Они включают в себя множество комбинаций, которые чаще всего используют пользователи. Но здесь стоит отметить, что взлом страницы ВК таким образом может затянуться надолго.

Важно!

Зачастую различные сервисы, включая также и сайт «ВКонтакте», рекомендуют своим пользователям подбирать уникальные пароли в специальных генераторах, которые создают достаточно сложные буквенные и числовые комбинации, которые в дальнейшем практически невозможно подобрать.

1. Как взломать телефон, имея под рукой компьютер и… Cocospy?

Cocospy– лучший инструмент, позволяющий взломать телефон через компьютер. На “шпионском” рынке приложение появилось относительно недавно, но уже громко заявило и показало себя.

Будучи абсолютно легальным ПО, Cocospy сделал все, чтобы завоевать доверие миллионов пользователей по всему миру.

Одна из вкусных особенностей Cocospy – это возможность проникнуть в чужое устройство без root-прав, что вдвойне ценно. Ведь сама процедура проведения рутинга/джейлбрейка делает телефон уязвимым к хакерам и вредоносному ПО.

Если у вас имеются “явки и пароли” от пользовательского iCloud, то проникнуть в целевой телефон можно удаленно. А если это Android, то вам нужно лишь установить Cocospy на него и… начинать пожинать плоды шпионской деятельности.

А как внедриться в iPhone? Подробнее об этом вы узнаете, изучив пошаговую инструкцию для взлома чужого iPhone здесь >>

Подобно настоящему профи, Cocospy умеет мастерски конспирироваться. Уже сразу после установки на целевом устройстве он переходит в режим “невидимки”, ведет себя тихо, даже энергию не тянет из телефона.

Перед тем, как идти в дело с Cocospy, устройте тест-драйв, воспользовавшись бесплатной онлайн демо-версией здесь.

Главные фишки Cocospy

Cocospy обладает расширенным набором функций, позволяющих шпионить в целевом устройстве через компьютер.

Давайте огласим список наиболее крутых из них:

Важно!

Инструкция по взлому чужого телефона с компьютера через Cocospy

Шпионить с Cocospy проще простого. Для этого вам нужно:

1. Зарегистрироваться для доступа к Cocospy.

2. Взломать iPhone без проведения джейлбрейка: В поля для заполнения введите пароль и логин пользовательского iCloud.

3. Взломать Android без рутирования: Загрузите Cocospy и установите на целевой телефон. После завершения инсталляции скройте значок приложения.

4. Переходим на панель управления Cocospy и проникаем в целевой телефон, используя компьютер.

Все познается в сравнении. Теперь, когда мы знаем, как работает Cocospy, время испытать альтернативные варианты.

Бесплатно зарегистрироваться для Cocospy или попробовать онлайн демо-версию здесь >>

Как взломать игру на Android с помощью изменения системных файлов

Это простейший метод, поскольку не требует скачивания каких-то сторонних файлов, но для успешной работы также необходимо приобрести root-права. Эти права позволяют получить доступ к системным файлам-документам, поскольку просто так обычному пользователю Андроид запрещает к ним доступ и запрещает изменять коды программ.

Когда разрешение на изменения файлов будет получено, следует действовать согласно инструкции, изложенной ниже:

- Сначала нужно зайти в игру и запомнить то значение, которое требуется изменить – это может быть количество жизней, денег или других ресурсов.

- Закрыть игру и убрать ее из списка недавно использованных. Отключить фоновую работу игры, если таковая присутствует.

- Скачать и установить файловый менеджер на смартфон (в некоторых моделях уже есть встроенный).

- В списке каталогов выбрать каталог «Date», затем перейти в папку с одноименным названием внутри него.

- На экране отобразится список папок, в которых хранятся последние данные об установленных играх и приложениях. По названиям нужно найти папку с искомой игрой и зайти в нее.

- Из списка выбрать пункты с названиями «shared_prefs» и «files». В одном из них будет требуемый файл.

- Нужно найти файл с наибольшим количеством строк (для разных приложений он будет отличаться), где необходимо найти ранее запомненное число. Также можно воспользоваться поиском и вбить туда число, чтобы упростить себе жизнь.

- Далее нужно поменять указанное число (обычно оно идет после фразы «value=») на то, которое требуется.

При этом заоблачные значения лучше не писать, так как игра может заглючить и сломаться. После изменения значения файл автоматически сохраниться. Останется закрыть файловый менеджер, зайти в игру и порадоваться новым данным.

Часть 1: Как Взломать Чужой Инстаграм Аккаунт Не зная Пароля

Благодаря данной шпионской программе вы получаете доступ ко всем сообщениям, чатам и файлам пользователя Инстаграм. О принципе ее работы мы расскажем немного позже.

1.1 Приложение Cocospy

С помощью приложения Cocospy вы сможете с легкостью взламывать чужие Инстаграм страницы. Особенностью программы является клавиатурный шпион — кейлоггер для Андроид устройств.

Самое главное, что программа не требует получения root-права на Андроид. Это самая современная и уникальная программа, которая есть только у данной компании. Пользователи с более 190 стран по всему миру уже используют Cocospy.

Клавиатурный шпион позволяет отслеживать все нажатия клавиш целевого телефона пользователя, когда он входит в свой Инстаграм, а также в другие аккаунты. Узнайте больше о возможностях Кейлоггера Cocosy Android Keylogger здесь >>

Вы сможете постоянно просматривать заблокированный файлы на информационной панели Cocospy. И вы также всегда сможете отследить смену логина и пароля. Настройте приложение всего за несколько минут.

После настройки Cocospy, вы сможете:

- Отслеживать логины целевого телефона

- Просматривать социальные сети пользователей

- Получать доступ к личным данным и паролям

1.2 Как Взломать Чужой Инстаграм Аккаунт Не зная Пароля с помощью Кейлоггера Cocospy

Чтобы запустить клавиатурного шпиона Cocospy, вам нужно создать Cocospy аккаунт. Следуйте пошаговой инструкции ниже:

На главной странице Cocospy, завершите регистрацию как показано ниже

Чтобы зарегистрироваться, выполните действия, указанные на изображении выше, и подтвердите свою регистрацию, нажав на ссылку, отправленную на ваш почтовый ящик.

Шаг 2: Возьмите телефон на базе Андроид

- Вам нужно взять целевой телефон Андроид

- Войти в свою электронную почту, и загрузить приложение Cocospy

- Настройки> Безопасность> ”разрешить неизвестным источникам>, доступ к вашему телефону

После установки, вы сможете взламывать Инстаграм аккаунты и просматривать сообщения. Чтобы просмотреть, как система слежения работает на Андроид устройстве, нажмите здесь.

Finish installation

Шаг 3: Отследить Инстаграм

После завершения установки приложения Cocospy, вы сможете отслеживать сообщения, файлы и чаты в Инстаграм. Вы также сможете:

- Просматривать заблокированные файлы и получать доступ к Инстаграм паролю

- Заходить в аккаунт Инстаграм с вашего устройства

- Указывать имя пользователя и пароль учетной записи

- Просматривать любые детали и делать все, что вы только пожелаете.

1.2: Приложение Cocospy для устройств на базе iOS

Если телефон, который необходимо отследить это Айфон, то вы не сможете использовать клавиатурный шпион Cocospy Андроид. Но вы сможете использовать решение Cocospy для iOS без джейлбрейка. Пользователям не нужно делать джейлбрейк целевого телефона, и не нужно устанавливать никакое программное обеспечение!

Принцип его работы состоит в следующем:

- Вы указываете данные учетной записи iCloud целевого пользователя.

- Получаете пароль.

Если вышеуказанные учетные данные известны, вам необходимо:

Как взломать игру на Андроид с помощью изменения системных файлов

Это универсальный метод, он не требует загрузки каких-либо приложений и является наиболее простым. Для его исполнения необходимо получить root-права. В этом случае они нужны для получения доступа к документам системы, так как Android не позволит обычному пользователю изменять код программ.

После получения расширения, гаджет будет полностью готов к взлому игры. Далее рекомендуется следовать инструкции:

- зайти в игру и запомнить значение, которое будет изменено, например, количество ресурсов;

- полностью закрыть игру, убрать ее из списка последних приложений;

- открыть файловый менеджер, если его нет, можно скачать любой с магазина приложений;

- перейти в каталог «Date», найти в нем раздел с таким же названием — «Date»;

- на экране появится окно, где сохранятся папки с данными об играх и приложениях;

- с помощью названия находим нужную программу;

- после этого проверяются пункты «shared_prefs» и «files», в одном из них будет требуемый файл.

Здесь нужно небольшое пояснение. Дело в том, что приложения отличаются друг от друга. Следует найти файл с наибольшим количеством строк. Можно воспользоваться поиском и указать число ресурса, которое нужно было запомнить.

Когда данные изменятся, файл сохраняется, можно зайти в приложение и использовать приобретенный ресурс по своему усмотрению.

2. mSpy – приложение N2 для взлома телефона

mSpy – серебряный призер среди шпионских приложений для взлома устройств. Надежен, вызывает только позитивные отклики, обладает мощным функционалом для работы.

Что важно, внедрение в целевой телефон не требует проведения джейлбрейка/рутинга. Однако если возникло желание взломать iPhone без root-прав, придется “добывать” логин и пароль от чужого аккаунта iCloud

Возникли сложности с mSpy ? К вашим услугам круглосуточная служба поддержки клиентов. Хотите получить доступ к расширенным функциям без проведения рутинга, но не знаете, как это сделать? Звоните в сервисный центр. По телефону вам вкратце объяснят весь процесс.

Как только инсталляция шпионского ПО на целевой телефон завершена, удалите значок mSpy.

Что дает нам mSpy ?

- Кейлоггер: Отслеживает все нажатия клавиш, включая пароль. Добыв его, вам остается лишь авторизоваться и…взять контроль над целевым телефоном в свои руки.

- Geo—Fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг соцсетей: Через mSpy вы можете получить прямой доступ к аккаунтам соцсетей и мессенджеров, таких как Facebook, Snapchat, Viber, WhatsApp, Skype и т.д. У вас появится возможность читать все отправленные, полученные или удаленные сообщения, контролировать активность “объекта слежки” в соцсетях.

Все вышеперечисленные функции mSpy относятся к категории “расширенных”. Заполучить их можно, купив пакет Premium, либо проведя рутинг/джейлбрейк целевого телефона.

В альтернативе, вы сможете лишь перехватывать звонки, определять местоположение устройства на базе данных GPS, следить за электронной перепиской и ряд еще других действий.

Как скрытно и анонимно взломать чужой телефон на расстоянии?

- Приобретите mSpy. Если вы готовы довольствоваться базовым набором опций или не хотите “добывать” root-права, покупайте пакет “Basic”. Чтобы получить доступ к расширенным функциям, придется приобретать пакет “Premium”.

- Получив на свой email письмо со ссылкой, перейдите по ней на панель управления и выберите опцию «с джейлбрейк» или «без джейлбрейк».

- «Без джейлбрейк». Введите Apple ID и пароль, чтобы проникнуть в чужой iPhone. В случае с Android нужен физический доступ для инсталляции mSpy в нем.

- «С джейлбрейк»: Следуя пошаговой инструкции, установите приложение на устройство. В случае затруднений воспользуйтесь услугами “mAssistance”.

- Как только все будет готово, не забудьте скрыть значок mSpy.

- Теперь перейдите на панель управления mSpy и начинайте мониторинг целевого устройства.

Посмотреть отзывы о mSpy или попробовать онлайн демо-версию здесь >>