Введение

Темой данного курсового проекта является «Создание схемы локальной сети в

программе LANState».

Данная тема является актуальной, т.к. за последние

годы администрирование и мониторинг серверов становятся неотъемлемой частью

компьютерной системы, поскольку программа позволяет не только наблюдать за

компьютерной сетью, но и получать информацию об удалённых компьютерах. Эта

программа отображает текущее состояние сети в виде графической карты.

Целью исследования данного курсового проекта является анализ и

практическая реализация использования администрирования и мониторинга сети на

предприятии.

Предметом исследования данного курсового проекта является создание карты

сетей, для наблюдения за работой сети.

Задачами исследования данного курсового проекта является:

Процесс создания карты сети в программе LANState,

Анализ утилит и создания схемы,

Анализировать утилиты создания схемы сети и мониторинга,

Проектировать локальную сеть для организации.

Структура проекта соответствует логике исследования и включает в себя

введение, теоретическую часть, практическую часть, заключение, список

литературы и приложения.

Способы подключения сетевого оборудования к кабельной системе

Электрическая подсистема

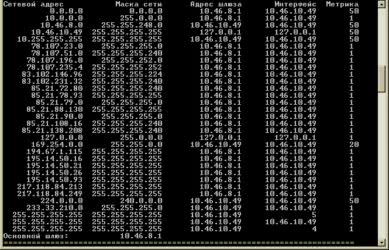

Активное сетевое оборудование с электрическими портами можно подключить к кабельной системе следующими тремя основными способами (рис. 1): • коммутационным подключением (interconnect); • коммутационным соединением (cross-connect); • с использованием схемы связи между кроссами.

Рис.1 Способы подключения сетевого оборудования к СКС

а) коммутационное соединение; б) коммутационное подключение; в) связь между кроссами

При коммутационном подключении активное сетевое и коммутационное оборудование должны располагаться рядом друг с другом. Тракты передачи информации образуются за счет непосредственного соединения шнурами с вилками соответствующих типов розеточных частей разъемов на корпусе сетевого и коммутационного оборудования (см. рис. 1б). Отличительной чертой коммутационного соединения (см. рис. 1а) является «фиксированное» отображение портов активного оборудования на дополнительную коммутационную панель. Данная операция может быть выполнена несколькими различными способами, однако наиболее часто для этого используются так называемые монтажные шнуры.

Подключение активного сетевого оборудования к СКС по схеме коммутационного соединения (cross-connect) требует увеличения количества коммутационных панелей, что примерно на 20% снижает результирующую плотность портов на единицу высоты типового монтажного конструктива. Основные преимущества данного варианта построения коммутационного поля сводятся к следующим положениям:

- снижение практически до нуля вероятности повреждения розетки дорогостоящего электрического порта сетевого оборудования в процессе эксплуатации за счет минимизации количества переключений на ней;

- существенная «разгрузка» лицевых панелей коммутационного поля от шнуров, главным образом за счет некоторого уменьшения их длины и возможности «увода» кабелей монтажных шнуров при значительной их длине на оборотную сторону панелей, а как следствие — улучшение эстетических характеристик коммутационного поля и удобство чтения маркировки;

- значительное увеличение удобства подключения к СКС тех разновидностей сетевого оборудования ЛВС, розетки линейных портов которых находятся на задней панели корпуса;

- возможность применения так называемых Telco- и Ethernet-панелей, эффективность которых резко возрастает в случае соответствующего исполнения интерфейсной части активного сетевого оборудования;

- возможность реализации функции интерактивного управления кабельной проводкой в случае применения специальной элементной базы.

Связь между кроссами может рассматриваться как модификация метода коммутационного соединения с целью его адаптации на случай монтажа коммутационного и сетевого оборудования в нескольких шкафах, часто встречающийся на практике. Данный вариант организации коммутационного поля широко применяется в первую очередь при построении СКС с большим количеством портов.

Этот метод также позволяет обеспечить независимость от типа разъемов активного сетевого оборудования. Подключение по схеме связи между кроссами осуществляется многопарным симметричным кабелем, один конец которого подключается к кроссовой или коммутационной панели кабельной системы, а второй разводится на выходной панели отображения портов активного оборудования. Тракты передачи информации образуются подключением шнура или перемычки к каждому из этих коммутационных устройств (см. рис 1в).

Из-за появления в цепи передачи сигнала дополнительного разъема образуемый тракт не может гарантированно обеспечить заданное качество передачи информационных потоков высокоскоростных приложений. На основании этого рассматриваемый метод применим только в отношении низкоскоростного сетевого оборудования, которое является не столь критичным к наличию в тракте передачи сигнала дополнительных разъемов и сростков.

Оптическая подсистема

В области волоконно-оптической подсистемы СКС подключение активного сетевого оборудования осуществляется практически исключительно по схеме коммутационного соединения (interconnect). Более того, в номенклатуре стандартного оборудования основной массы производителей СКС отсутствуют технические средства, позволяющие реализовать схему коммутационного подключения. Пожалуй, единственным исключением является случай применения систем интерактивного управления.

Мосты

Сетевой мост соединяет и фильтрует трафик между двумя сегментами сети на уровне линии передачи данных для формирования единой сети. Это разрушает домен коллизии, но поддерживает единый широковещательный домен. Сегментация сети разбивает большую, перегруженную сеть, на агрегацию меньших, более эффективных. Эти основы построения компьютерных сетей позволяют достигать лучшего их функционирования.

Мосты бывают трех основных типов:

- Локальные, напрямую подключающие локальные сети.

- Удаленные, которые могут использоваться для создания глобальной сети (WAN) между LAN.

- Беспроводные, которые можно использовать для подключения к локальной сети или для присоединения удаленных устройств к ней.

Создание домашней сети через роутер: основные способы

1. Настройка локальной сети с динамичным IP-адресом функциональных узлов.

Подключение компьютеров в данном случае можно осуществлять как с помощью беспроводного вай фай соединения, так и «классическим» методом – с применением обжатого сетевого кабеля.

Так, если модуль вай фай на стационарном ПК отсутствует, следует подключить компьютер к роутеру через кабель, с двух сторон обжатый коннекторами RJ-45.

На компьютерах, снабженных wifi адаптером, а также ноутбуках, нетбуках, планшетах и т.д. для подключения к сети необходимо запустить «Беспроводное соединение», далее «Поиск доступных беспроводных соединений», найти название своего вай фай роутера (которое, как правило, указано на этикетке на обратной стороне маршрутизатора) и нажать кнопку «Подключить».

В большинстве случаев также потребуется ввести пароль (ключ безопасности), отыскать который можно на этикетке вашего роутера.

На этом создание локальной сети через wifi маршрутизатор можно завершить.

Однако чтобы подключиться к любому компьютеру данной локальной сети, необходимо каждый раз заходить в «Сетевое окружение» и выбирать там нужного пользователя по известному имени его компьютера. Данное неудобство связано с тем, что IP-адрес компьютера при каждом включении/выключении устройства будет меняться (постоянным останется только сетевое имя ПК), и подключиться к компьютеру пользователю можно будет лишь вышеуказанным способом.

2. Как настроить домашнюю сеть через wifi роутер с сохранением IP?

Для того чтобы при каждом включении любого сетевого компьютера (подключенного как по кабелю, так и с помощью беспроводного wi-fi соединения) ему не присваивался новый ай-пи адрес (что в некоторых случаях просто недопустимо), необходимо при создании домашней сети через wifi роутер на каждом из подключенных устройств прописать настройки вручную.

Для этого следует:

— открыть папку «Сетевые подключения»,

— выбрать тип используемого подключения «Беспроводное подключение» (или «Подключение по локальной сети»),

— щелкнуть правой кнопкой мыши и выбрать в открывшемся списке пункт «Свойства»,

— выбрать «Отмеченные компоненты используются этим подключением», далее «Протокол интернета версии 4(TCP/IPv4)»,

— выбрать «Использовать следующий ip-адрес» и в поле «ip-адрес» прописать адрес вашей локальной сети,

— в поле «маска подсети» — один раз нажать левой кнопкой мыши,

— при необходимости (если в локальной сети имеется интернет) прописать поля «основной шлюз» и «предпочитаемый DNS сервер»,

— нажать кнопку «ОК» во всех открытых окнах и проверить работоспособность созданной между компьютерами беспроводной локальной сети.

Здесь, в отличие от первого варианта организации беспроводной сети между компьютерами, все подключенные устройства будут иметь постоянный IP-адрес, который можно использовать для:

— подключения к компьютерам других сетевых пользователей;

— использования некоторых дополнительных функций сети;

— проектирования wifi сети, где достаточно много пользователей, а вай фай роутер является одним из множества сетевых устройств (например, большая локальная сеть с десятком неуправляемых свитчей, одним из узлов которой является роутер или большая ЛС, где вместо ненастраиваемых свитчей используются маршрутизаторы).

3. Настройка локальной сети через wifi роутер?

Предложенные выше способы создания домашней wi-fi сети являются наиболее простыми и функциональными, однако в любой системе, как известно, периодически возникают сбои. И наиболее распространенной проблемой, с которой сталкиваются админы при создании компьютерных сетей через роутер, являются периодически возникающие конфликты ай-пи адресов.

В таком случае для организации сетки следует зайти в настройки роутера и убрать там динамический ай-пи адрес (то есть отключить DHCP). Далее на всех устройствах необходимо прописать настройки сети (аналогично рассмотренному выше способу), также по необходимости (если в сети имеется интернет) помимо ай-пи адреса и маски подсети следует прописать «основной шлюз» и «предпочитаемый DNS сервер».

(В графах «основной шлюз» и «ДНС сервер» указывается одно и то же значение – ай пи адрес роутера, к которому подведен интернет).

Для проверки работоспособности домашней wi fi сети можно:

— зайти в «Сетевое окружение» и найти там другие подключенные к сетке компьютеры;

— пропинговать любой компьютер с заранее известным IP-адресом. Для этого необходимо зайти в меню «Пуск»→ «Выполнить», далее в командной строке прописать «cmd», нажать кнопку» Enter» и в командной строке набрать ping xxx.xxx.xxx.xxx, где xxx.xxx.xxx.xxx – IP-адрес искомого компьютера.

Исторический аспект

Появление вычислительных технологий обусловлено течением Второй мировой войны. Как это произошло с транзистором и микроволновой печью, техника военного назначения породила новые концепции, изменившие жизнь мирного населения. Уровень автоматизации позволил поручить сложные вычисления машинам. Исторически первые компьютеры-оружейные комплексы наведения первыми же и были объединены сетью (американская SAGE, советская ПРО Система А).

Терминалы

Первая цифровая техника имела тенденцию к глобализации: свои правила диктовал принцип Гроша. Рост производительности равен квадрату стоимости, ПК вдвое дороже даёт вчетверо выше скорость выполнения математических операций. Большие вычислители, более выгодные экономически, обладали неимоверными возможностями, перекрывающими способность одного оператора загрузить мощности полностью.

Поэтому компьютерный зал снабжался рядом рабочих мест-терминалов, содержащих устройства ввода (клавиатуры) и мониторы. Операторы решали служебные задачи параллельно, автоматически получая время центрального вычислительного блока. Многие откровенно полагали, что математические действия выполняют стоящие повсеместно мониторы.

Появлению ARPANET предшествовал факт первого объединения двух машин, обменивающихся пакетами информации, минуя человеческое вмешательство. Новинку быстро оценили. В 1969 году правительство США поставило задачу объединить оборонные вычислительные мощности.

Сети

В начале 80-х (XX века) компьютерные сети считали диковинкой, обжившей лаборатории разработчиков. К 1988 году — первые пташки стали верным другом студентов некоторых зарубежных ВУЗов. Середину 90-х принято считать временем вступления технологии в жизнь миллионов, даже миллиардов. Сегодня интернет стал неотъемлемой частью существования доброй половины населения планеты. Монтаж, установка, подключение пока что выполняются профессионалами. Не сложно увидеть: грядёт глобальное объединение ресурсов, где каждый желающий сможет внести вклад, собственноручно модифицируя планетарную сеть.

Эволюционно господствующей технологией передачи информации стал Ethernet, локальные сети объединены всемирной паутиной. Сказанное стало возможным благодаря двум неоспоримым преимуществам:

- Низкая стоимость оборудования.

- Возможность гибкой подстройки скорости передачи информации целям построения системы.

Сказанное объясняет постоянные поправки, вносимые в классификацию вопроса авторами, разработчиками. Развитие выбросило в Лету ADSL, оптическим волокном заменяют медные жилы. Повышение частоты увеличивает скорость передачи информации. Впрочем, названное достоинство используется преимущественно геймерами. Серьёзные люди довольствуются малым. Во Франции скорость 1 Мбит/с называют роскошью.

Середина нулевых годов миллениума ознаменована широким шествием беспроводных технологий протоколов 802.11. Параллельно развивались сотовые операторы. 3G, согласно заявлениям, обеспечил скорость передачи 2 Мбит/с. Группа ресурсов, превышающая указанный порог, получала маркетинговые наименования:

- 3,5 G.

- 3,75 G.

Сегодня МТС рекламирует 4G, Япония осваивает 5G, Тайвань полностью покрыт сетью Wi-Fi. Информационный бум, презирая океаны, сделал возможным надомное обучение произвольным профессиям. ВУЗы быстро признали факт, призрев территориальный принцип. Середину 10-х годов ознаменовало возникновение заведений, обучающих дистанционно. Существуют предпосылки дальнейшего обособления социальных ячеек с ростом независимости индивидуумов.

Программа для построения схем LibreOffice Draw

Draw является частью пакета LibreOffice, альтернативы Open Office и Microsoft Office. Сточки зрения функционала Draw похож на Visio, он предлагает возможность создавать базовые или сложные диаграммы: от блок-схем и схем корпоративной сети до 3D-диаграмм.

LibreOffice Draw работает на Windows, Linux и Mac OS X.

Совет. LibreOffice Portable позволяет запускать любые инструменты с USB-устройств, локального жесткого диска или из облака.

Чтобы начать работу с редактором UML диаграмм, нужно загрузить и установить пакет иконок топологии сети, доступный в виде расширения. К популярным расширениям относятся VRT Network Equipment и Cisco Network Topology Icons.

Чтобы установить расширение, перейдите в Инструменты — Диспетчер расширений — Добавить, а затем выберите загруженный файл и он автоматически добавится в список расширений.

Если есть собственные иконки или изображения, которые вы хотите использовать в диаграмме, их можно добавить в галерею. Откройте «Галерею», кликнув иконку в правой стороне экрана, или перейдите в меню Вставка — Мультимедиа — Галерея клипартов. Здесь можно создать папку «Новая тема» и добавить в нее свои изображения или иконки.

Топология сети

Порядок расположения и подключения компьютеров и прочих элементов в сети называют сетевой топологией. Топологию можно сравнить с картой сети, на которой отображены рабочие станции, серверы и прочее сетевое оборудование. Выбранная топология влияет на общие возможности сети, протоколы и сетевое оборудование, которые будут применяться, а также на возможность дальнейшего расширения сети.

Физическая топология — это описание того, каким образом будут соединены физические элементы сети. Логическая топология определяет маршруты прохождения пакетов данных внутри сети.

Выделяют пять видов топологии сети:

- Общая шина;

- Звезда;

- Кольцо;

Общая шина

В этом случае все компьютеры подключаются к одному кабелю, который называется шиной данных. При этом пакет будет приниматься всеми компьютерами, которые подключены к данному сегменту сети.

Быстродействие сети во многом определяется числом подключенных к общей шине компьютеров. Чем больше таких компьютеров, тем медленнее работает сеть. Кроме того, подобная топология может стать причиной разнообразных коллизий, которые возникают, когда несколько компьютеров одновременно пытаются передать информацию в сеть. Вероятность появления коллизии возрастает с увеличением количества подключенных к шине компьютеров.

Преимущества использования сетей с топологией «общая шина» следующие:

- Значительная экономия кабеля;

- Простота создания и управления.

Основные недостатки:

- вероятность появления коллизий при увеличении числа компьютеров в сети;

- обрыв кабеля приведет к отключению множества компьютеров;

- низкий уровень защиты передаваемой информации. Любой компьютер может получить данные, которые передаются по сети.

Звезда

При использовании звездообразной топологии каждый кабельный сегмент, идущий от любого компьютера сети, будет подключаться к центральному коммутатору или концентратору, Все пакеты будут транспортироваться от одного компьютера к другому через это устройство. Допускается использование как активных, так и пассивных концентраторов, В случае разрыва соединения между компьютером и концентратором остальная сеть продолжает работать. Если же концентратор выйдет из строя, то сеть работать перестанет. С помощью звездообразной структуры можно подключать друг к другу даже локальные сети.

Использование данной топологии удобно при поиске поврежденных элементов: кабеля, сетевых адаптеров или разъемов, «Звезда» намного удобнее «общей шины» и в случае добавления новых устройств. Следует учесть и то, что сети со скоростью передачи 100 и 1000 Мбит/с построены по топологии «звезда».

Если в самом центре «звезды» расположить концентратор, то логическая топология изменится на «общую шину».

Преимущества «звезды»:

- простота создания и управления;

- высокий уровень надежности сети;

- высокая защищенность информации, которая передается внутри сети (если в центре звезды расположен коммутатор).

Основной недостаток — поломка концентратора приводит к прекращению работы всей сети.

Кольцевая топология

В случае использования кольцевой топологии все компьютеры сети подключаются к единому кольцевому кабелю. Пакеты проходят по кольцу в одном направлении через все сетевые платы подключенных к сети компьютеров. Каждый компьютер будет усиливать сигнал и отправлять его дальше по кольцу.

В представленной топологии передача пакетов по кольцу организована маркерным методом. Маркер представляет собой определенную последовательность двоичных разрядов, содержащих управляющие данные. Если сетевое устройство имеет маркер, то у него появляется право на отправку информации в сеть. Внутри кольца может передаваться всего один маркер.

Компьютер, который собирается транспортировать данные, забирает маркер из сети и отправляет запрошенную информацию по кольцу. Каждый следующий компьютер будет передавать данные дальше, пока этот пакет не дойдет до адресата. После получения адресат вернет подтверждение о получении компьютеру-отправителю, а последний создаст новый маркер и вернет его в сеть.

Преимущества данной топологии следующие:

- эффективнее, чем в случае с общей шиной, обслуживаются большие объемы данных;

- каждый компьютер является повторителем: он усиливает сигнал перед отправкой следующей машине, что позволяет значительно увеличить размер сети;

- возможность задать различные приоритеты доступа к сети; при этом компьютер, имеющий больший приоритет, сможет дольше задерживать маркер и передавать больше информации.

Недостатки:

- обрыв сетевого кабеля приводит к неработоспособности всей сети;

- произвольный компьютер может получить данные, которые передаются по сети.

Схема «шина»

Схема соединения в локальной сети по типу «шины» тоже является одной из распространенных, а ее организация основана на применении единого кабеля, через ответвления которого к сети подключаются все терминалы, в том числе и центральный сервер.

Главным недостатком такой структуры можно назвать высокую стоимость прокладки кабелей, особенно для тех случаев, когда терминалы находятся на достаточно большом удалении друг от друга. Зато при выходе из строя одного или нескольких компьютеров связи между всеми остальными компонентами в сетевом окружении не нарушаются. Кроме того, при использовании такой схемы локальной сети проходящая через основной канал очень часто дублируется на разных участках, что позволяет избежать ее повреждения или невозможности ее доставки в пункт назначения. А вот безопасность в такой структуре, увы, страдает довольно сильно, поскольку через центральный кабель вредоносные вирусные коды могут проникнуть на все остальные машины.

Серверный уровень

Реализуется, как понятно из названия, серверами сети. Реализация может быть как на серверных платформах, так и на специализированном оборудовании. ПО для серверных платформ на сегодняшний день представлено разными производителями и под разными видами лицензий, равно как и ОС, на которых будет работать это программное обеспечение. Стандартный набор провайдера на этом уровне:

- DHCP-сервер;

- DNS-сервер;

- один или несколько серверов доступа (если таковые необходимы);

- сервер AAA (radius или diameter);

- сервер биллинга;

- сервер баз данных;

- сервер хранения flow-статистики и биллинговой информации;

- сервер мониторинга сети;

- СОРМ;

- устройства фильтрации трафика;

- BRAS;

- сервисы развлечений для пользователей (опционально);

- серверы контента (такие как Coogle Cache).

Эти сервисы мы подробно рассмотрим в следующей статье.

Основные задачи локальных вычислительных сетей

В общих чертах о назначении ЛВС уже было сказано выше, однако для описания полного функционала необходимо более подробно раскрыть эти пункты:

- Объединять активные сетевые устройства в кластер для организации общего доступа к ресурсам. Примером может служить корпоративный документооборот через общую папку (в широком смысле – файловый сервер), который позволяет сотрудникам эффективно обмениваться файлами в пределах ЛВС организации. Также можно сделать общедоступными многофункциональные устройства (принтеры и сканеры), обеспечив офисы собственными серверами печати.

- Создание сервера приложений или игр. Еще одна полезная функция ЛВС – это снижение количества используемой вычислительной мощности на стороне клиента. При этом программа или игра установлены на сервере, а на пользовательском устройстве запускаются лишь оболочки.

- Использование баз данных. Также для ускорения работы некоторых приложений используются специальные серверы в составе ЛВС для организации информации в виде упорядоченных блоков (например, MSSQL). Наряду с быстрым доступом, это обеспечивает дополнительную безопасность.

- Объединение в группы и использование политик безопасности. Эта функция возможна только благодаря ЛВС, она позволяет централизованно определять принадлежность пользователей к заданному сегменту, а также назначать им права доступа к общим ресурсам без внесения изменений в систему на клиентском ПК.

- Проксирование трафика. Обычно в любой ЛВС, которая имеет доступ к Интернету, установлен прокси-сервер (прозрачный или непрозрачный). Это необходимо, чтобы контролировать исходящие от пользователей соединения и отклонять пакеты данных, которые по какой-либо причине являются запрещенными.

Сетевые интерфейсы

Определяя основы компьютерных сетей для чайников, нельзя обойти и описание требуемого оборудования. Контроллер сетевого интерфейса (NIC) – это компьютерное оборудование, которое предоставляет машине возможность доступа к средствам передачи и имеет возможность обрабатывать сетевую информацию низкого уровня. Например, сетевой адаптер может иметь разъем для приема кабеля или антенны для беспроводной передачи и приема и соответствующие схемы. Адаптер отвечает за трафик, адресованный сетевому адресу либо для него самого, либо для компьютера в целом.

В Ethernet каждый контроллер сетевого интерфейса имеет уникальный адрес управления доступом к среде передачи (MAC), обычно хранящийся в постоянной памяти. Чтобы избежать конфликтов адресов между устройствами, поддерживается их уникальность. Размер MAC-адреса Ethernet составляет шесть октетов. Три наиболее значимых из них зарезервированы для идентификации производителей NIC. Эту информацию можно найти на всех тематических ресурсах, в том числе на Habrahabr. Основы компьютерных сетей очень просты в понимании, если изучить основные их элементы.