Функции, добавленные в Windows Server версии 1709 и Windows 10 версии 1709

| Компонент или функция | Новинка или обновление | Сводка |

|---|---|---|

| Гостевой доступ к общим папкам отключен | Создать | Клиент SMB больше не разрешает следующие действия: доступ учетной записи гостя к удаленному серверу; откат к учетной записи гостя после ввода недопустимых учетных данных. Дополнительные сведения см. в статье Гостевой доступ в SMB2 отключен по умолчанию в Windows. |

| Глобальное сопоставление SMB | Создать | Сопоставляет удаленную общую папку SMB с буквой диска, доступного всем пользователям на локальном узле, включая контейнеры. Это необходимо, чтобы включить операции ввода-вывода для контейнера в томе данных для прохода через удаленную точку подключения. Учтите, что при использовании глобального сопоставления SMB для контейнеров всем пользователям на узле контейнера предоставляется доступ к удаленной общей папке. Все приложения, работающие на узле контейнера, также получат доступ к сопоставленной удаленной общей папке. Дополнительные сведения см. в статье Container Storage Support with Cluster Shared Volumes (CSV), Storage Spaces Direct, SMB Global Mapping (Поддержка контейнера хранилища с общими томами кластера (CSV), Локальными дисковыми пространствами и глобальным сопоставлением SMB). |

| Управление диалектом SMB | Создать | Теперь можно задать значения реестра, чтобы управлять минимальной (диалектом) и максимальной версией SMB. Дополнительные сведения см. в статье Controlling SMB Dialects (Управление диалектами SMB). |

Проверка параметров общего доступа в Windows 10

Возможно, конечно, на вашем компьютере отключен, или неправильно настроен общий доступ. Из-за чего Windows 10 не может обнаружить другие компьютеры и накопители в локальной сети. Сейчас покажу, как проверить эти настройки.

Открываем меню «Пуск» (или нажав на кнопку поиска) и пишем «общего доступа». Открываем «Управление расширенными параметрами общего доступа».

Или можно открыть это окно в параметрах «Сеть и Интернет» – «Параметры общего доступа».

Дальше для текущего профиля (скорее всего это будет частная сеть) установите переключатель возле «Включить сетевое обнаружение» и «Включить общий доступ к файлам и принтерам». А так же поставьте галочку возле «Включить автоматическую настройку на сетевых устройствах».

Нажмите на кнопку «Сохранить изменения».

Если это не поможет – попробуйте установить такие настройки для вкладки «Все сети».

Но не рекомендую составлять такие настройки, особенно если вы часто подключаетесь к общественным Wi-Fi сетям.

Еще несколько решений:

- Убедитесь, что ваш компьютер и другие компьютеры с которыми вы хотите настроить локальную сеть подключены через один роутер.

- Отключите антивирус (встроенный в нем брандмауэр) и защитник Windows. Если это не решит проблему – включите обратно.

- Если ваш компьютер с Windows 10 (который не видит общие папки и компьютеры в локальной сети) подключен к роутеру по Wi-Fi, то присвойте этой беспроводной сети статус частной (домашней).

- Убедитесь, что на других компьютерах в локальной сети правильно заданы настройки общего доступа. Или на роутере настроен общий доступ к подключенному USB-накопителю.

Буду рад видеть ваши комментарии с другими решениями и вопросами по теме данной статьи!

Привет! Для тех кто не в теме, начну из далека. На компьютерах и ноутбуках с установленной Windows в проводнике есть отдельная вкладка «Сеть». На этой вкладке отображаются устройства из сетевого окружения. То есть, открыв вкладку «Сеть» мы там можем наблюдать компьютеры, сетевые хранилища (NAS), устройства мультимедиа (DLNA), флешки и внешние диски, которые подключены к роутеру и к которым настроен общий доступ. Проще говоря, те устройства, которые подключены через один роутер (находятся в одной сети) и на которых включена функция сетевого обнаружения (устройства, которые могут быть обнаружены в локальной сети). Там так же может отображаться наш маршрутизатор (раздел «Сетевая инфраструктура») и другие устройства.

Сейчас поясню что и как, и почему я вообще решил написать эту статью. У меня роутер ASUS, к которому я подключил USB флешку, и настроил общий доступ к этой флешке для всех устройств в сети. И что вы думаете, в разделе «Сеть» на всех компьютерах появился этот сетевой накопитель (он там отображается как «Компьютер»), а на моем компьютере он не отображался. То есть, мой компьютер не видел ни флешку подключенную к роутеру, ни другие компьютеры в этой сети. Зато отображался DLNA-сервер запущен на том же роутере. Но это ничего не меняет, так как мне нужен обычный сетевой доступ к накопителю.

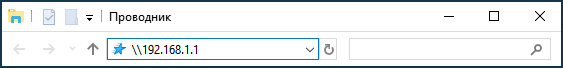

Так же я не мог получить доступ к флешке, когда набирал ее адрес //192.168.1.1 в проводнике. Сразу этот адрес открывался через браузере. И мне не удалось подключить этот накопитель как сетевой диск. Его просто не было в списке доступных устройств в сетевом окружении.

Такая проблема, когда Windows 7, Windows 8, или Windows 10 не видит сетевые устройства – не редкость. Это не обязательно должна быть флешка, или внешний HDD, который вы подключили к своему маршрутизатору, как в моем случае. Чаще всего настраивают общий доступ между компьютерами в локальной сети. И точно так же сталкиваются с проблемой, когда компьютеры подключены к одной сети (к одному роутеру), настройки общего доступа выставлены правильно, а на вкладке «Сеть» пусто. Или отображается только маршрутизатор и ваш компьютер.

Так как причин и соответственно решений может быть много, то я наверное начну с самых простых (которые мне не помогли) и в конце этой статьи поделюсь решением, которое помогло в моем случае. В итоге мой ноутбук все таки увидел все устройства в сети. В том числе сетевой накопитель и другой компьютер, который так же подключен к этой сети.

Но это не значит, что у вас такой же случай. Поэтому, советую проверить все настройки по порядку.

Как обнаруживать, включать и отключать SMBv1, SMB и SMBv3 в Windows How to detect, enable and disable SMBv1, SMBv2, and SMBv3 in Windows

В этой статье описывается, как включить и отключить протокол SMB версии 1 (SMBv1), SMB версии 2 (SMB) и SMB версии 3 (SMBv3) на клиентских и серверных компонентах SMB. This article describes how to enable and disable Server Message Block (SMB) version 1 (SMBv1), SMB version 2 (SMBv2), and SMB version 3 (SMBv3) on the SMB client and server components.

Хотя отключение или удаление SMBv1 может вызвать некоторые проблемы совместимости со старыми компьютерами или программами, SMBv1 имеет существенные уязвимости, и мы настоятельно рекомендуем не использовать ее. While disabling or removing SMBv1 might cause some compatibility issues with old computers or software, SMBv1 has significant security vulnerabilities and we strongly encourage you not to use it.

Включить/отключить SMB 1.0 в Windows 10

Как мы уже говорили, начиная с Windows 10 1709, во всех новых билдах поддержка протокола SMB1 отключена (также отключен гостевой доступ по протоколу SMBv2).

В Windows 10 вы можете проверить статус компонентов SMBv1 протокола командой DISM:

Dism /online /Get-Features /format:table | find «SMB1Protocol»

В нашем примере видно, что все компоненты SMBv1 отключены:

В Windows 10 также можно управлять компонентами SMB 1 из панели управления компонентами ( optionalfeatures.exe ). Разверните ветку Поддержка общего доступа к файлам SMB 1.0 /CIFS. Как вы видите здесь также доступны 3 компонента:

- Клиент SMB0/CIFS

- Сервер SMB0/CIFS

- Автоматическое удаление протокола SMB0/CIFS

Вы можете включить клиент и сервер SMBv1 в Windows 10 из окна управления компонентами или командой:

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol»Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Client»Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Server»

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-ServerEnable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

Если после включения SMBv1 клиента, он не используется более 15 дней, он автоматически отключается.

Чтобы отключить поддержку клиента и сервера SMB1 в Windows 10, выполните следующие команды DISM:

Dism /online /Disable-Feature /FeatureName:»SMB1Protocol»Dism /online /Disable-Feature /FeatureName:»SMB1Protocol-Client»Dism /online /Disable-Feature /FeatureName:»SMB1Protocol-Server»

Если вы отключили поддержку SMBv1 клиента в Windows 10, то при доступе к сетевой папке на файловом сервере, который поддерживает только SMBv1 (протоколы SMBv2 и v3 отключены или не поддерживаются), появятся ошибки вида:

Также при отключении клиента SMBv1 на компьютере перестает работать служба Computer Browser (Обозреватель компьютеров), которая используется устаревшим протоколом NetBIOS для обнаружения устройств в сети. Для корректгого отобрражения соседних компьютеров в сети Windows 10 нужно настроить службу Function Discovery Provider Host (см. статью).

Отключение SMB или SMBv3 для устранения неполадок

Мы рекомендуем включить протоколы SMB 2.0 и SMBv3, но может оказаться полезным временно отключить их для устранения неполадок. Дополнительные сведения см. в статье как определить состояние, включить и отключить протоколы SMB на сервере SMB.

в Windows 10, Windows 8.1 и Windows 8 Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 и Windows Server 2012, отключение SMBv3 деактивирует следующие функциональные возможности:

- Прозрачная отработка отказа — клиенты повторно подключаются без прерывания узлов кластера во время обслуживания или отработки отказа

- Scale Out одновременный доступ к общим данным на всех узлах кластеров файлов

- Многоканальное агрегирование пропускной способности сети и отказоустойчивости при наличии нескольких путей между клиентом и сервером

- SMB Direct — добавляет поддержку сети RDMA для обеспечения высокой производительности с низкой задержкой и низким использованием ЦП.

- Шифрование — обеспечивает сквозное шифрование и защищает от перехвата в ненадежных сетях.

- Аренда каталога — улучшает время отклика приложений в филиалах за счет кэширования

- Оптимизация производительности — оптимизация для небольшого случайного чтения и записи ввода-вывода

в Windows 7 и Windows Server 2008 R2 отключение 2.0 отключает следующие функции:

- Составной запрос — позволяет отправлять несколько запросов SMB в виде одного сетевого запроса.

- Большие операции чтения и записи — лучшее использование более быстрых сетей.

- Кэширование свойств папок и файлов — клиенты сохраняют локальные копии папок и файлов

- Устойчивые дескрипторы. разрешение на прозрачное повторное подключение к серверу при наличии временного отключения

- Улучшенная подпись сообщения — HMAC SHA-256 заменяет MD5 как алгоритм хеширования

- Улучшенная масштабируемость общего доступа к файлам — число пользователей, общих папок и открытых файлов на сервере значительно увеличилось.

- Поддержка символьных ссылок

- Модель нежесткой аренды клиента — ограничивает данные, передаваемые между клиентом и сервером, повышая производительность в сетях с высокой задержкой и повышая масштабируемость сервера SMB.

- Поддержка большого MTU — для полного использования 10 Gigabit Ethernet (GbE)

- Повышение эффективности энергопотребления — клиенты, которые имеют открытые файлы на сервере, могут перейти в спящий режим

протокол smb был впервые появился в Windows Vista и Windows Server 2008, а протокол SMBv3 появился в Windows 8 и Windows Server 2012. Дополнительные сведения о функциях SMB и SMBv3 см. в следующих статьях:

- Общие сведения о протоколе SMB

- Новые возможности SMB

Как попасть в меню

Для перехода к работе с компонентами следует выполнить несколько шагов.

- Перейдите в «Панель управления». Чтобы попасть в панель, нажмите сочетание клавиш «Win R», наберите «control» в появившейся строке и кликните на «OK».

Набираем «control» в появившейся строке, кликаем на «OK»

- В списке просмотра по категориям выберите «Программы».

В списке просмотра по категориям выбираем «Программы»

- Далее перейдите в раздел «Включение/отключение компонентов».

Переходим в раздел «Включение/отключение компонентов»

На заметку! Разноцветный щит рядом со строкой означает, что для открытия потребуется администраторский аккаунт.

- В выпавшем меню можно отключать или включать нужные компоненты системы. Для этого напротив компонента достаточно снять галочку, этим самым отключив его. И наоборот, поставив галочку, включаем данный компонент.

Для отключения компонента снимаем галочку напротив него, а для включения отмечаем компонент галочкой

Более быстрый путь потребует использования приложения для установки и удаления программ:

Наконец, самый простой способ заключается в открытии меню «Выполнить» («Win R») и наборе строки «optionalfeatures». Он приведет вас к нужной точке напрямую.

Вводим команду «optionalfeatures», нажимаем «ОК»

Вы не можете получить гостевой доступ к общей папке без проверки подлинности

Начиная с версии Windows 10 1709 (Fall Creators Update) Enterprise и Education пользователи стали жаловаться, что при попытке открыть сетевую папку на соседнем компьютере стала появляться ошибка:

Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети.

An error occurred while reconnecting Y: to \nas1share Microsoft Windows Network: You can’t access this shared folder because your organization’s security policies block unauthenticated guest access. These policies help protect your PC from unsafe or malicious devices on the network.

При это на других компьютерах со старыми версиями Windows 8.1/7 или на Windows 10 с билдом до 1709, эти же сетевые каталоги открываются нормально. Эта проблем связана с тем, что в современных версиях Windows 10 (начиная с 1709) по умолчанию запрещен сетевой доступ к сетевым папкам под гостевой учетной записью по протоколу SMBv2 (и ниже). Гостевой (анонимный) доступ подразумевают доступ к сетевой папке без аутентификации. При доступе под гостевым аккаунтом по протоколу SMBv1/v2 не применяются такие методы защиты трафика, как SMB подписывание и шифрование, что делает вашу сессию уязвимой против MiTM (man-in-the-middle) атак.

При попытке открыть сетевую папку под гостем по протоколу SMB2, в журнале клиента SMB (Microsoft-Windows-SMBClient) фиксируется ошибка:

Source: Microsoft-Windows-SMBClient Event ID: 31017 Rejected an insecure guest logon.

В большинстве случае с этой проблемой можно столкнуться при использовании старых версий NAS (обычно для простоты настройки на них включают гостевой доступ) или при доступе к сетевым папкам на старых версиях Windows 7/2008 R2 или Windows XP /2003 с настроенным анонимным (гостевым) доступом (см. таблицу поддерживаемых версий SMB в разных версиях Windows).

В этом случае Microsoft рекомендует изменить настройки на удаленном компьютере или NAS устройстве, который раздает сетевые папки. Желательно переключить сетевой ресурс в режим SMBv3. А если поддерживается только протокол SMBv2, настроить доступ с аутентификацией. Это самый правильный и безопасный способ исправить проблему.

В зависимости от устройства, на котором хранятся сетевые папки, вы должны отключить на них гостевой доступ.

- NAS устройство – отключите гостевой доступ в настройках вашего NAS устройства (зависит от модели);

- Samba сервер на Linux — если вы раздаете SMB каталог с Linux, в конфигурационном файле smb.conf в секции нужно добавить строку:А в секции с описанием сетевой папки запретить анонимный доступ:

- В Windows вы можете включить общий доступ к сетевым папкам и принтерам с парольной защитой в разделе Control PanelAll Control Panel ItemsNetwork and Sharing CenterAdvanced sharing settings. Для All Networks (Все сети) в секции “Общий доступ с парольной защитой” (Password Protected Sharing) имените значение на “Включить общий доступ с парольной защитой” (Turn on password protected sharing). В этом случае анонимный (гостевой) доступ к папкам будет отключен и вам придется создать локальных пользователей, предоставить им доступ к сетевым папкам и принтерам и использовать эти аккаунты для подключения к общим папкам на этом компьютере.

Есть другой способ – изменить настройки вашего SMB клиента и разрешить доступ с него на сетевые папки под гостевой учетной записью.

Этот способ нужно использовать только как временный (!!!), т.к. доступ к папкам без проверки подлинности существенно снижает уровень безопасности ваших данных.

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc) и перейдите в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman (Computer Configuration ->Administrative templates -> Network (Сеть) -> Lanman Workstation). Включите политику Enable insecure guest logons (Включить небезопасные гостевые входы).

В Windows 10 Home, в которой нет редактора локальной GPO, вы можете внести аналогичное изменение через редактор реестра вручную:

HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters “AllowInsecureGuestAuth”=dword:1

Или такой командой:

Гостевой вход без проверки подлинности

Если вы используете анонимный доступ к NAS хранилищам или другим компьютерам, нужно включить политику небезопасные гостевые входы. В Windows 1803/1709 она блокирует доступ к сетевым папкам по протоколу SMB 2.0 под анонимным (гостевым) аккаунтом. Для этого нужно в редакторе локальных политик Windows 10 (gpedit.msc) включить политику Enable insecure guest logons (Включить небезопасные гостевые входы) в секции GPO Computer Configuration -> Administrative templates -> Network (Сеть)-> Lanman Workstation.

Или вы можете разрешить сетевой доступ под гостевой записью командой:

reg add HKLM\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

Удаление SMBv1

вот как можно удалить SMBv1 в Windows 10, Windows 8.1, Windows Server 2019, Windows Server 2016 и Windows 2012 R2.

SMBv1 (клиент и сервер)

SMBv1

чтобы удалить SMBv1 с сервера Windows:

- На диспетчер сервера панели мониторинга сервера, на котором нужно удалить SMBv1, в разделе Настройка этого локального сервера выберите Добавить роли и компоненты.

- На странице перед началом работы выберите Запуск мастера удаления ролей и компонентов, а затем на следующей странице нажмите кнопку Далее.

- На странице Выбор целевого сервера в разделе пул серверов установите флажок Сервер, для которого требуется удалить компонент, и нажмите кнопку Далее.

- На странице Удаление ролей сервера нажмите кнопку Далее.

- На странице Удаление компонентов снимите флажок для поддержки общего доступа к файлам SMB 1.0/CIFS и нажмите кнопку Далее.

- На странице Подтверждение выборов для удаления убедитесь, что эта функция указана в списке, а затем нажмите кнопку Удалить.

Windows 8.1 и Windows 10: метод PowerShell

Протокол SMB/v3 (отключает только сервер 2.0 и более v3)

чтобы отключить SMBv1 для Windows 8.1 и Windows 10:

- Откройте Панель управления, выберите раздел Программы и компоненты.

- в разделе панель управления главная выберите Windows включить или отключить компоненты , чтобы открыть окно функции Windows .

- в поле Windows функции прокрутите вниз список, снимите флажок для поддержки общего доступа к файлам SMB 1.0/CIFS и нажмите кнопку ок.

- после Windows применения изменений на странице подтверждение выберите перезагрузить сейчас.

Включения SMB1 на Windows 10

Открываем меню «Пуск» и в поисковой строке вводим «Включение и отключение компонентов Windows». Можете просто ввести не полное слово «компонент». Вы также можете зайти туда через «Панель управления» (нажимаем кнопки «Win» и «R» – вводим команду: control). Далее заходим в «Программы и компоненты» и слева выбираем тот же самый пункт с отключением и включением компонентов.

Находим раздел с упоминанием нашего любимого протокола и включаем в папке все галочки. В самом конце нажимаем «ОК», чтобы изменения были приняты.

После этого SMB-1 в Windows 10 будет включено, и проблемы с сетью возникнуть не должны. Я бы на всякий случай перезагрузил компьютер. Но если вы все равно не видите какой-то компьютер в сети, или есть проблемы с доступом, смотрим следующую главу.

Требования

Для поддержки SMB Direct необходимо соблюдать следующие требования.

- Требуются по меньшей мере два компьютера под управлением Windows Server 2012 R2 или Windows Server 2012.

- Один или несколько сетевых адаптеров с функцией RDMA.

Вопросы использования SMB Direct

- Можно использовать SMB Direct в отказоустойчивом кластере. Однако необходимо при этом убедиться, что сеть кластера, используемая для клиентского доступа, подходит для работы с SMB Direct. Отказоустойчивая кластеризация поддерживает использование нескольких сетей для клиентского доступа наряду с сетевыми адаптерами с поддержкой RSS (Receive Side Scaling) и RDMA.

- SMB Direct можно использовать в управляющей операционной системе Hyper-V для поддержки использования Hyper-V через SMB и для обеспечения хранилища для виртуальной машины, которая использует стек хранилища Hyper-V. Однако сетевые адаптеры с RDMA недоступны напрямую для клиента Hyper-V. Если подключить сетевой адаптер с RDMA к виртуальному коммутатору, виртуальные сетевые адаптеры этого коммутатора не будут поддерживать RDMA.

- При отключении SMB Multichannel отключается также и SMB Direct. SMB Multichannel определяет возможности сетевого адаптера, в том числе поддержку функции RDMA; если SMB Multichannel отключен, SMB Direct не может использоваться клиентом.

- SMB Direct политика не поддерживается в Windows RT. SMB Direct требует поддержки сетевых адаптеров с функцией RDMA, которая доступна только в Windows Server 2012 R2 и Windows Server 2012.

- SMB Direct не поддерживается в более ранних версиях Windows Server. Она поддерживается только для Windows Server 2012 R2 и Windows Server 2012.

Итоги

в Windows 10 Fall Creators Update и Windows Server версии 1709 (RS3) и более поздних версиях сетевой протокол Server Message Block версии 1 (SMBv1) больше не устанавливается по умолчанию. Он был заменен на протоколы SMB 2.0 и более поздних версий, начиная с 2007. Корпорацией Майкрософт общедоступный протокол SMBv1 не рекомендуется в 2014.

SMBv1 имеет следующее поведение в Windows 10 и Windows Server, начиная с версии 1709 (RS3):

- В SMBv1 теперь есть и клиентские, и серверные функции, которые можно удалить отдельно.

- Windows 10 Корпоративная, Windows 10 для образовательных учреждений и Windows 10 Pro для рабочих станций больше не содержат клиент или сервер SMBv1 по умолчанию после чистой установки.

- Windows По умолчанию сервер 2019 больше не содержит клиент или сервер SMBv1 после чистой установки.

- Windows 10 Домашняя и Windows 10 Pro больше не содержат сервер SMBv1 по умолчанию после чистой установки.

- Windows 10 Домашняя и Windows 10 Pro по умолчанию содержат клиент SMBv1 после чистой установки. Если клиент SMBv1 не используется в течение 15 дней (без выключения компьютера), он автоматически удаляется.

- обновления на месте и программы предварительной оценки Windows 10 Домашняя и Windows 10 Pro не удаляют автоматически SMBv1 изначально. Если клиент или сервер SMBv1 не используется в течение 15 дней (за исключением времени, в течение которого компьютер отключен), каждый из них автоматически удаляется.

- обновления на месте и Insider preview о выпусках Windows 10 Корпоративная, Windows 10 для образовательных учреждений и Windows 10 Pro для рабочих станций не удаляют автоматически SMBv1. Администратор должен решить удалить SMBv1 в этих управляемых средах.

- Автоматическое удаление SMBv1 через 15 дней является одноразовой операцией. Если администратор повторно устанавливает SMBv1, дальнейшие попытки его удаления не будут предприняты.

- Функции SMB версии 2,02, 2,1, 3,0, 3,02 и 3.1.1 по-прежнему полностью поддерживаются и включены по умолчанию в составе двоичных файлов SMB.

- Поскольку служба обозревателя компьютеров использует SMBv1, служба удаляется, если клиент SMBv1 или сервер удаляются. это означает, что сеть обозревателя больше не может отображать Windows компьютеры с помощью устаревшего метода просмотра датаграмм NetBIOS.

- SMBv1 можно по-прежнему переустанавливать во всех выпусках Windows 10 и Windows Server 2016.

SMBv1 имеет следующие дополнительные характеристики Windows 10 начиная с версии 1809 (RS5). Все остальные поведения версии 1709 по-прежнему применимы:

-

Windows 10 Pro больше не содержит клиент SMBv1 после чистой установки.

-

в Windows 10 Корпоративная, Windows 10 для образовательных учреждений и Windows 10 Pro для рабочих станций администратор может активировать автоматическое удаление SMBv1, включив функцию «SMB 1.0/CIFS automatic reremoval».

Примечание

Windows 10, версия 1803 (RS4) Pro обрабатывает SMBv1 так же, как Windows 10, версия 1703 (RS2) и Windows 10, версия 1607 (RS1). эта проблема была исправлена в Windows 10, версия 1809 (RS5). Вы по-прежнему можете удалить SMBv1 вручную. однако Windows не будет автоматически удалять SMBv1 через 15 дней в следующих сценариях:

-

выполняется чистая установка Windows 10 версии 1803.

-

обновление Windows 10 версии 1607 или Windows 10 версии 1703 до Windows 10 версии 1803 напрямую без предварительного обновления до Windows 10 версии 1709.

При попытке подключения к устройствам, поддерживающим только SMBv1, или если эти устройства пытаются подключиться к вам, может появиться одно из следующих сообщений об ошибке:

Следующие события появляются, когда удаленному серверу требуется подключение SMBv1 от этого клиента, но SMBv1 удалено или отключено на клиенте.

Эти устройства, скорее всего, не работают Windows. Более вероятно, что они используют более старые версии Linux, Samba или других типов сторонних программ для предоставления служб SMB. Часто эти версии Linux и Samba, в свою очередь, больше не поддерживаются.

Примечание

Windows 10, версия 1709 также называется «обновлением источников обновления».