Защищаем Wi-Fi паролем на роутерах Tp-Link

В настройках перейдите на вкладку Wireless (Беспроводной режим) — Wireless Security (Защита беспроводного режима). Установите метку возле метода защиты WPA/WPA2 — Personal(Recommended). В выпадающем меню Version (версия) выберите WPA2-PSK. В меню Encryption (шифрование) установите AES. В поле Wireless Password (Пароль PSK) укажите пароль, для защиты своей сети.

Для сохранения настроек нажмите на кнопку Save внизу страницы, и перезагрузите роутер. Возможно, вам еще пригодится подробная инструкция по смене пароля на роутере Tp-link TL-WR841N.

Установка пароля на роутерах Asus

Нам точно так же нужно подключится к роутеру, открыть настройки по адресу 192.168.1.1, указать имя пользователя и пароль. Если что, вот подробная инструкция: https://help-wifi.com/asus/vxod-v-nastrojki-na-routerax-asus-192-168-1-1/

В настройках нам нужно открыть вкладку Беспроводная сеть, и выполнить такие настройки:

- В выпадающем меню «Метод проверки подлинности» выбираем WPA2 — Personal.

- «Шифрование WPA» — устанавливаем AES.

- В поле «Предварительный ключ WPA» записываем пароль для нашей сети.

Для сохранения настроек нажмите на кнопку Применить.

Подключите свои устройства к сети уже с новым паролем.

Защищаем беспроводную сеть роутера D-Link

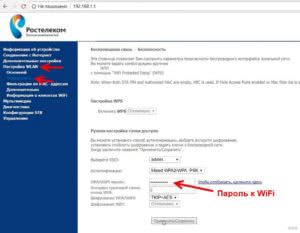

Зайдите в настройки своего роутера D-Link по адресу 192.168.0.1. Можете смотреть подробную инструкцию по этой ссылке. В настройках откройте вкладку Wi-Fi — Настройки безопасности. Установите тип безопасности и пароль, как на скриншоте ниже.

Не забудьте сохранить настройки и перезагрузить маршрутизатор. Можете посмотреть более подробную инструкцию по установке пароля на D-Link.

Установка пароля на других маршрутизаторах

У нас есть еще подробные инструкции для роутеров ZyXEL и Tenda. Смотрите по ссылкам:

- Как сменить, или поставить пароль на роутере ZyXEL?

- Меняем пароль на роутере Tenda. Смена пароля на Wi-Fi сеть и доступ к настройкам

Если вы не нашли инструкции для своего роутера, то настроить защиту Wi-Fi сети вы сможете в панели управления своим маршрутизатором, в разделе настроек, который называется: настройки безопасности, беспроводная сеть, Wi-Fi, Wireless и т. д. Найти я думаю будет не сложно. А какие настройки устанавливать, я думаю вы уже знаете: WPA2 — Personal и шифрование AES. Ну и ключ.

Что делать, если устройства не подключаются после установки, смены пароля?

Очень часто, после установки, а особенно смены пароля, устройства которые раньше были подключены к вашей сети, не хотят к ней подключатся. На компьютерах, это как правило ошибки «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети» и «Windows не удалось подключится к…». На планшетах, и смартфонах (Android, iOS) так же могут появляться ошибки типа «Не удалось подключится к сети», «Подключено, защищено» и т. д.

Решаются эти проблемы простым удалением беспроводной сети, и повторным подключением, уже с новым паролем. Как удалить сеть в Windows 7, я писал здесь. Если у вас Windows 10, то нужно «забыть сеть» по этой инструкции. На мобильных устройствах нажмите на свою сеть, подержите, и выберите «Удалить».

Если проблемы с подключением наблюдаются на старых устройствах, то установите в настройках роутера протокол защиты WPA, и шифрование TKIP.

19

Сергей

Настройка защиты Wi-Fi сетей

Маскировки имен Wi-Fi и шифрование сети

На следующем этапе займемся паролем к беспроводной сети. Существуют программы для перебора, позволяющие взломать и этот код — если, конечно, он слишком короткий. Этот код в Keenetic меняется через «Сеть Wi-Fi | Точка доступа 2,4 ГГц» в поле «Ключ сети».

Убедитесь, что в качестве метода шифрования используется WPA2-AES или WPA2 (CCMP). Это можно увидеть непосредственно под полем пароля.

Среди типовых советов защиты домашней Wi-Fi-сети можно найти рекомендацию скрыть ее имя в настройках роутера.

Однако, как утверждают специалисты, выполнение этого совета не только не остановит взломщиков, которые с помощью специальных программ видят все активные беспроводные сети, но и затруднит вам подключение к своей сети новых устройств.

Совет скрыть сетевое имя (SSID) убережет вас только от неопытных взломщиков и добавит неудобства вам самим

Впрочем, если вас эти факторы не смущают, можете на всякий случай все же замаскировать свое имя беспроводной сети (SSID) и отключить его передачу в настройках роутера. В настройках Keenetic перейдите в раздел «Сеть Wi-Fi | Точка доступа 2,4 ГГц» и в поле «Скрыть SSID» поставьте галочку.

Также обязательно задайте другое имя сети, чтобы злоумышленники по стандартному имени не могли распознать, о каком устройстве идет речь, и не использовали стандартные бреши в безопасности. Однако отметим, что специальные программы мгновенно распознают оборудование, и это преступников вряд ли остановит.

Безопасности WI-FI в корпоративной среде

Выше упоминалась разница WPA2 PSK и Enterprise. Однако есть еще существенное различие между этими технологиями: PSK использует методы шифрования трафика на основе пароля. Однако хакерам удалось, используя атаку KRACK, расшифровывать трафик без пароля, что позволяет слушать эфир и перехватывать пакеты без авторизации в сети, что вызывает классическую MITM-атаку.

Enterprise использует шифрование трафика на основе внутреннего ключа и сертификата, который генерирует сервер авторизации. Используя эту технологию, каждый пользователь имеет свой логин и пароль от корпоративной сети Wi-Fi. Настройки осуществляются очень тонко: каждому пользователю можно предоставить или запретить те или иные ресурсы, вплоть до определения vlan, в котором будет находиться устройство клиента. Атака KRACK не способна расшифровать трафик WPA2 Enterprise.

Если резюмировать все нюансы, то при использовании PSK базовый минимум защиты — это максимально возможная защита роутера. А именно:

- Отключение WPS.

- Сложный пароль от 10 символов, включающий цифры, буквы и спецсимволы (желательно менять раз в квартал).

- Ограничение всех MAC-адресов, кроме допустимых.

- Скрытая SSID.

- Ограничение Wi-Fi-сети от общей корпоративной сети функциями vlan.

При использовании Enterprise достаточно сложных паролей и нестандартных логинов для клиентов, плюс свой сертификат шифрования трафика. Брутфорс «на живую» будет не эффективен, так как проходить будет очень медленно, а расшифровать трафик, не имея ключа, не получится.

Какой Выбрать Тип Шифрования WiFi Сети — 3 Способа — ВайФайка.РУ

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита». Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

Зайти в настройки маршрутизатора

Описанная схема мало отличается на девайсах разных брендов, будь то Asus, D‑link, Zyxel, Tenda, Keenetic, маршрутизатор TP-Link или роутер любой другой марки.

Разница заключается лишь в оформлении меню, так как необходимые пункты могут находиться в различных местах.

Перед тем, как установить защиту, следует зайти в настройки роутера, а для этого нужно ввести его IP-адрес в адресной строке любого браузера, который есть на компьютере. Как правило, стандартные адреса для роутеров такие:

- 192.168.1.1;

- 192.168.0.1;

- 192.168.2.1;

- Данные для входа, еще указаны на шильдике, в нижней части корпуса.

Обратите внимание, что если у вас не «комбайн» со встроенным модемом, а точка доступа, подключенная к стороннему модему, последней цифрой в адресе будет двойка. Для авторизации следует ввести логин и пароль

По умолчанию у любого девайса это admin – admin. Даже если при подключении к провайдеру интернета вы не занимались настройкой оборудования самостоятельно, а это делали специалисты, IP-адрес и логин с паролем скорее всего остались неизменными.

Это сбросит все показатели до заводских, поэтому, возможно, придется заново перенастраивать и в том числе учетку для доступа к интернету. Детальнее о том, что такое учетная запись роутера, читайте здесь.

Взлом дополнительной защиты

Существуют дополнительные меры защиты беспроводной сети. На сайте «Лаборатории Касперского» рекомендации, как сделать сеть более безопасной, но это подойдет больше для сфер применения WPA2 PSK. И вот почему:

- Какой бы сложный пароль для авторизации ни был, при использовании радужных таблиц и хороших вычислительных ресурсов расшифровка пароля не будет помехой.

- При использовании скрытого имени сети его не видно только в штатном режиме работы карты. Если запустить режим мониторинга, то SSID виден.

Что касается фильтрации MAC-адресов, то на роутере есть функция, которая позволяет задать определенные адреса, тем самым разрешить подключение к сети. Остальные устройства будут отвергнуты. Эта дополнительная защита сама по себе предполагает наличие у злоумышленника пароля.

Но и эту защиту можно обойти. При мониторинге конкретной точки доступа видно MAC-адреса клиентов, которые подключены.

Рисунок 6. MAC-адрес клиента, подключенного к точке доступа

Меняем MAC-адрес нашего сетевого интерфейса программным путем:

ifconfig wlan0 down

macchanger -m 00:d0:70:00:20:69 wlan0

ifconfig wlan0 up

macchanger -s wlan0

После этого MAC-адрес будет как у уже подключенного клиента, а это значит, что ему разрешено подключение. Теперь посылаем пакеты деавторизации данного клиента:

aireplay-ng -0 0 -a 00:14:6C:7E:40:80 -c 00:d0:70:00:20:69 wlan0mon

В тот момент, когда устройство отключится от сети, у хакера будет возможность подключиться к ней.

Безусловно, все приведенные рекомендации влияют на защищенность сети, так как они ставят палки в колеса хакерам, и просто ради интернета он не будет так усложнять себе жизнь. Но если говорить о крупных компаниях, то приведенные выше примеры доказывают, что WPA PSK не способна предоставить соответствующей защиты.

Установите алгоритм шифрования и пароль

В пункте WPA encryption задайте значение AES (для старых моделей подойдет TKIP).

И одновременно достаточно простой, чтобы его можно было ввести с экрана сенсорного гаджета – смартфона или планшета.

Также потребуется задать SSID – идентификатор точки доступа. Рекомендуется изменить базовое название – обычно там прописана модель роутера.

Если соседи используют точно такой же, то непонятно будет, к какой именно локальной сети следует подключаться новому пользователю

Кроме того, всякие кулхакеры при пакетном взломе точек доступа, в первую очередь обращают внимание на стандартные имена

Не исключено, что настройки на таком девайсе не менялись, подключение не защищено и законнектиться можно без всяких лишних усилий.

Почему стоит изменить логин и пароль для доступа к настройкам роутера?

Менять логин и пароль для входа в панель управления роутером рекомендуется с целью минимизации угроза взлома. Существует большое количество программ, позволяющих получить доступ к этим данным. Одним из них является сервис Router Scan. В эту программу достаточно просто вписать IP-адрес, а если он не известен, то его наборы. Сервис самостоятельно подберет данные для доступа к настройкам роутера. Поскольку стандартные пароли типа admin:admin меняются крайне редко, программа распознает массу точек доступа. В конечном итоге, она выдает модель, пароль от Wi-Fi, логин и пароль от панели управления роутером. Благодаря подобным сервисам, можно найти достаточно точную локацию конкретного роутера.

Не используйте присвоенные по умолчанию пароль и имя пользователя

Практически у каждого роутера имеется пароль и логин, присвоенные по умолчанию. Это позволяет владельцам роутеров легко получить доступ к управлению роутером, но это также облегчает хакерам задачу по взлому роутера. Просто представьте — какой-нибудь киберпреступник просто скачал с Интернета руководство по эксплуатации определённго роутера в PDF и использовал предоставленные в нём данные для входа.

Пугает, не правда ли?

Именно поэтому вам нужно изменить имя пользователя и пароль — прямо сейчас, если это возможно. Если вы не знаете, как придумать надёжные пароли, вы можете использовать наше специальное руководство. Также там есть информация про безопасные логины. Вот основные тезисы:

- Используйте пробелы, если это возможно.

- Не используйте словарные слова. Если вы используете настоящие слова, просто напишите буквы в них в обратном порядке.

- Чередуйте прописные и строчные буквы, цифры и символы.

- Придумайте пароль и имя пользователя, состоящие минимум из 15 символов.

- Избегайте очевидных замен (например, «$» вместо «s»).

- В крайнем случае имя пользователя и пароль могут быть аббревиатурами фразы («YutvtWHe2y «для «You used to visit the White House every 2 years.»).

И обязательно регулярно меняйте пароль и имя пользователя. Неплохо было бы менять пароль и имя пользователя каждые пару месяцев, но лучше менять их каждый месяц или каждую неделю, что намного безопаснее.

Кроме того, если у вас несколько роутеров, лучше использовать диспетчер паролей (например, KeePass, KeePassXC, или Bitwarden), чтобы вам было проще запомнить их. Если у вас только один пароль, вы можете просто записать его в блокнот, который нужно хранить в недоступном месте или сейфе.

Надежный пароль

По опыту большинства пользователей, правильный пароль — один из основных шагов к безопасности беспроводной сети. В таком случае обязательно необходимо применять как заглавные, так и строчные символы, который должны перемешиваться цифровыми значениями и специальными знаками. Не стоит применять дни рождения или просто последовательность цифр на клавиатуре. Такие установки легко подобрать и изменить.

Для смены данных конфиденциальности требуется зайти: «Настройка WLAN» – «Безопасность». В строке пароля ввести выбранную комбинацию и сохранить все изменения. После этого устройство совершит перезагрузку.

Важно! Требуется не забыть ввести новый пароль на всех подключаемых к роутеру гаджетах

Стандарты беспроводной связи

Существует несколько типов беспроводных стандартов: 802.11a, 802.11b и 802.11g. В соответствии с этими стандартами используются различные типы оборудования. Кроме того, всё чаще встречаются точки доступа с поддержкой одновременно нескольких стандартов, например, 802.11g и 802.11a. Стандарты беспроводных сетей семейства 802.11 отличаются друг от друга и максимально возможной скоростью передачи, и радиусом действия беспроводной сети. Так, стандарт 802.11b подразумевает максимальную скорость передачи до 11 Мбит/с, а стандарты 802.11a и 802.11g – максимальную скорость передачи до 54 Мбит/с. Кроме того, в стандартах 802.11b и 802.11g предусмотрено использование одного и тот же частотного диапазона — от 2,4 до 2,4835 ГГц, а стандарт 802.11a подразумевает использование частотного диапазона от 5,15 до 5,35 ГГц. Соответственно, если точка доступа поддерживает одновременно стандарт 802.11a и 802.11g, то она является двухдиапазонной.

Оборудование стандарта 802.11a, в силу используемого им частотного диапазона, не сертифицировано в России. Это, конечно, не мешает использовать его в домашних условиях. Однако купить такое оборудование проблематично. Именно поэтому в дальнейшем мы сосредоточимся на рассмотрении стандартов 802.11b и 802.11g.

Следует учесть, что стандарт 802.11g полностью совместим со стандартом 802.11b, то есть стандарт 802.11b является подмножеством стандарта 802.11g, поэтому в беспроводных сетях, основанных на оборудовании стандарта 802.11g, могут также работать клиенты, оснащённые беспроводным адаптером стандарта 802.11b. Верно и обратное – в беспроводных сетях, основанных на оборудовании стандарта 802.11b, могут работать клиенты, оснащённые беспроводным адаптером стандарта 802.11g. Впрочем, в таких смешанных сетях заложен один подводный камень: если мы имеем дело со смешанной сетью, то есть с сетью, в которой имеются как клиенты с беспроводными адаптерами 802.11b, так и клиенты с беспроводными адаптерами 802.11g, то все клиенты сети будут работать по протоколу 802.11b. Более того, если все клиенты сети используют один и тот же протокол, например, 802.11b, то данная сеть является гомогенной, и скорость передачи данных в такой сети выше, чем в смешанной сети, где имеются как клиенты 802.11g, так и 802.11b. Дело в том, что клиенты 802.11b «не слышат» клиентов 802.11g. Поэтому для того, чтобы обеспечить совместный доступ к среде передачи данных клиентов, использующих различные протоколы, в подобных смешанных сетях точки доступа должны отрабатывать определенный механизм защиты. Не вдаваясь в подробности реализации данных механизмов, отметим лишь, что в результате использования механизмов защиты в смешанных сетях реальная скорость передачи становится ещё меньше.

Поэтому при выборе оборудования для беспроводной домашней сети стоит остановиться на оборудовании одного стандарта. Протокол 802.11b на сегодня является уже устаревшим, да и реальная скорость передачи данных при использовании данного стандарта может оказаться неприемлемо низкой. Так что оптимальный выбор – оборудование стандарта 802.11g.

Некоторые производители предлагают оборудование стандарта 802.11g+ (SuperG), а на коробках своих изделий (точках доступа и беспроводных адаптерах) помимо надписи «802.11g+» указывают ещё и скорость в 100, 108 или даже 125 Мбит/с.

Фактически никакого протокола 802.11g+ не существует, и всё, что скрывается за этим загадочным протоколом – это расширение базового стандарта 802.11g.На самом деле, все производители чипсетов для беспроводных решений (Intersil, Texas Instruments, Atheros, Broadcom и Agere) в том или ином виде реализовали расширенный режим 802.11g+. Однако проблема заключается в том, что все производители по-разному реализуют данный режим, и нет никакой гарантии, что решения различных производителей смогут взаимодействовать друг с другом. Поэтому при покупке точки доступа стандарта 802.11g+ следует убедиться, что беспроводные адаптеры также поддерживают данный стандарт.

Отключите WPS

Технология WPS разработана для упрощения подключения устройств к сетям Wi-Fi. С помощью WPS можно подключиться к роутеру без пароля. Мы рекомендуем отключить WPS в настройках роутера.

Интерфейсы роутеров различаются в зависимости от производителя, конкретной модели и версии прошивки. Чтобы ориентироваться в настройках роутера, используйте руководство пользователя для вашей модели. Как правило, оно прилагается к роутеру, или вы можете скачать его на сайте производителя устройства.

Для примера мы показываем настройку роутера TP-Link TL-WR841N. Чтобы отключить WPS:

- Введите IP-адрес роутера в адресную строку браузера. Вы попадете на страницу авторизации к настройкам роутера. IP‑адрес роутера указан на задней стороне устройства и в руководстве пользователя.

- На странице авторизации введите логин и пароль. Если вы их не меняли, они указаны на задней стороне роутера.

- На странице настроек роутера перейдите в раздел Беспроводной режим → WPS (Wireless → WPS).

- Нажмите Отключить (Disable).

Технология WPS будет отключена.

Держите прошивку роутера в актуальном состоянии

В отличие от большинства устройств, обновление прошивки роутера не такой уж удобный процесс. Некоторые модели роутеров не поддерживают функции автоматического обновления, поэтому вам нужно делать это вручную по инструкции на сайте производителя. Что касается большинства роутеров, которые поддерживают автоматические обновления, то эту функцию обязательно нужно включить, так как по умолчанию она отключена.

Но это того стоит. Если вы не обновляете прошивку вашего роутера регулярно, то вы подвергаете себя всевозможным потенциальным киберугрозам. Например, благодаря обновлению прошивки можно исправить критические ошибки, которые позволяют хакерам получить доступ к вашему роутеру.

Производители беспроводного оборудования

На российском рынке представлены точки доступа и беспроводные маршрутизаторы компаний 3Com, Asus, Asante, D-Link, Gigabyte, MSI, Multico, Trendnet, US Robotics, ZyXEL, SMC и др. Конечно же, перед рядовым пользователем встаёт вопрос: на оборудовании какого производителя остановиться? На самом деле, ответа на этот простой вопрос не существует. Дело в том, что этот вопрос просто лишён смысла. Корректнее было бы поставить вопрос несколько в иной плоскости: на какой именно модели того или иного производителя остановиться? Но и в данном случае однозначного ответа нет. Во-первых, в модельном ряде любого производителя есть как удачные, так и откровенно неудачные модели. К примеру, нам приходилось сталкиваться с точкой доступа D-Link, которая имела очень маленький радиус действия и не могла обеспечить стабильную связь уже с устройством, которое находилось за кирпичной стеной. Одна из точек доступа ZyXel обеспечивала очень ассиметричную и низкую скорость соединения с ноутбуком на базе мобильной технологии Intel Centrino (проблему удалось решить с выходом нового драйвера для беспроводного адаптера). И таких примеров можно привести очень много. Поэтому вряд ли имеет смысл делать ставку на конкретного производителя – нужно ориентироваться на конкретную модель. Вообще же, за редким исключением, нужно отметить, что производительность всех современных точек доступа практически одинакова. Собственно, это и не мудрено. Ведь никто из производителей беспроводного оборудования не делает самих чипов для этих устройств, а производительность определяется именно чипом. Более того, большинство производителей (как это ни странно) вообще не производит этих самых беспроводных устройств, а лишь заказывает их у третьих производителей (то есть, занимается лишь банальной перепродажей). Поэтому нередко беспроводные устройства разных производителей отличаются лишь логотипом.

Из всего сказанного выше следует, что при выборе конкретной модели беспроводного устройства в первую очередь стоит обратить внимание не на производителя, а на функциональные возможности устройства. Если речь идёт о простейшей точке доступа, то под функциональностью понимают поддержку ей тех или иных протоколов связи и их комбинации

Кроме того, немаловажными факторами являются поддерживаемые протоколы шифрования и аутентификации пользователей, а также возможность использования точки доступа в режиме моста для построения распределённой беспроводной сети со множеством точек доступа.

Если же речь заходит о беспроводном маршрутизаторе, то разнообразие в функциональных возможностях этих устройств ещё шире. Это и VPN-маршрутизаторы (маршрутизаторы с поддержкой VPN-туннелей), и возможности по организации DMZ-зоны и т.д. и т.п.

Включите фильтрацию MAC-адресов

У каждого устройства, имеющего сетевую карту или сетевой интерфейс, есть свой MAC-адрес. Создайте список MAC-адресов доверенных устройств или запретите подключение устройствам с конкретными MAC-адресами.

Интерфейсы роутеров различаются в зависимости от производителя, конкретной модели и версии прошивки. Чтобы ориентироваться в настройках роутера, используйте руководство пользователя для вашей модели. Как правило, оно прилагается к роутеру, или вы можете скачать его на сайте производителя устройства.

Для примера мы показываем настройку роутера TP-Link TL-WR841N. Чтобы настроить фильтрацию MAC-адресов для доверенных устройств:

- Введите IP-адрес роутера в адресную строку браузера. Вы попадете на страницу авторизации к настройкам роутера. IP‑адрес роутера указан на задней стороне устройства и в руководстве пользователя.

- На странице авторизации введите логин и пароль. Если вы их не меняли, они указаны на задней стороне роутера.

- На странице настроек роутера перейдите в раздел Беспроводной режим → Фильтрация MAC-адресов (Wireless → Wireless MAC Filtering).

- Нажмите Добавить (Add New).

- Введите MAC-адрес, описание устройства и выберите состояние Включено (Enabled).

- Нажмите Сохранить (Save).

- Нажмите Включить (Enable).

- Выберите Разрешить доступ станциям, указанным во включенных правилах из списка (Allow the stations specified by any enabled entries in the list to access).

Доступ к роутеру будет только у тех устройств, чьи MAC-адреса вы добавили в список.

Установите надежный пароль Wi-Fi сети

Да, такие пароли не совсем удобно вводить при подключении устройств. Но так ли часто вы подключаете новые устройства? Думаю, что нет.

Настройки безопасности беспроводной сети – это не только пароль. Нужно в настройках выбрать современный и надежный тип безопасности и шифрования беспроводной сети. Если у вас нет желания смотреть отдельную статью на эту тему, то скажу, что лучше ставить WPA2 — Personal с шифрованием AES.

Сюда еще хочу добавить, что желательно менять имя беспроводной сети (SSID). Придумайте какое-то оригинальное имя. Так вы не потеряете свою сеть среди других соседних сетей.